Obtenga asistencia 24/7 en respuesta a incidentes de nuestro equipo global

- APAC: +65 3159 4398

- UE Y NA: +31 20 890 55 59

- MEA: +971 4 540 6400

- LATAM: +56 2 275 473 79

Obtenga asistencia 24/7 en respuesta a incidentes de nuestro equipo global

Por favor, revise las siguientes normas antes de enviar su solicitud:

1. Nuestro principal objetivo es fomentar una comunidad de personas con ideas afines dedicadas a combatir la ciberdelincuencia y que nunca hayan participado en actividades Blackhat.

2. Todas las candidaturas deben incluir una investigación o un borrador de investigación. Encontrará los criterios de contenido en el blog. Por favor, facilite un enlace a su investigación o borrador de investigación utilizando el siguiente formulario.

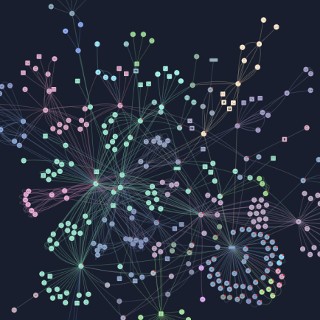

La lucha mundial contra la ciberdelincuencia es un esfuerzo de colaboración, y por eso queremos asociarnos con colegas del sector para investigar las amenazas emergentes y publicar conclusiones conjuntas en nuestro blog. Si has descubierto un avance sobre un actor de amenazas concreto o una vulnerabilidad en un software, ¡háznoslo saber!