Introducción

Al cruzar los Andes, nos encontramos en los valles digitales de Perú, donde nos espera una variante nueva de estafa crediticia. Al igual que los esquemas que se implementan en Brasil, en estas operaciones se jugaba con la esperanza y la desesperación, atrayendo a las víctimas con promesas de alivio financiero. El montaje era tan convincente que parecía que la ayuda estaba al alcance de la mano: hasta que desaparecía y dejaba a las víctimas engañadas y vulnerables.

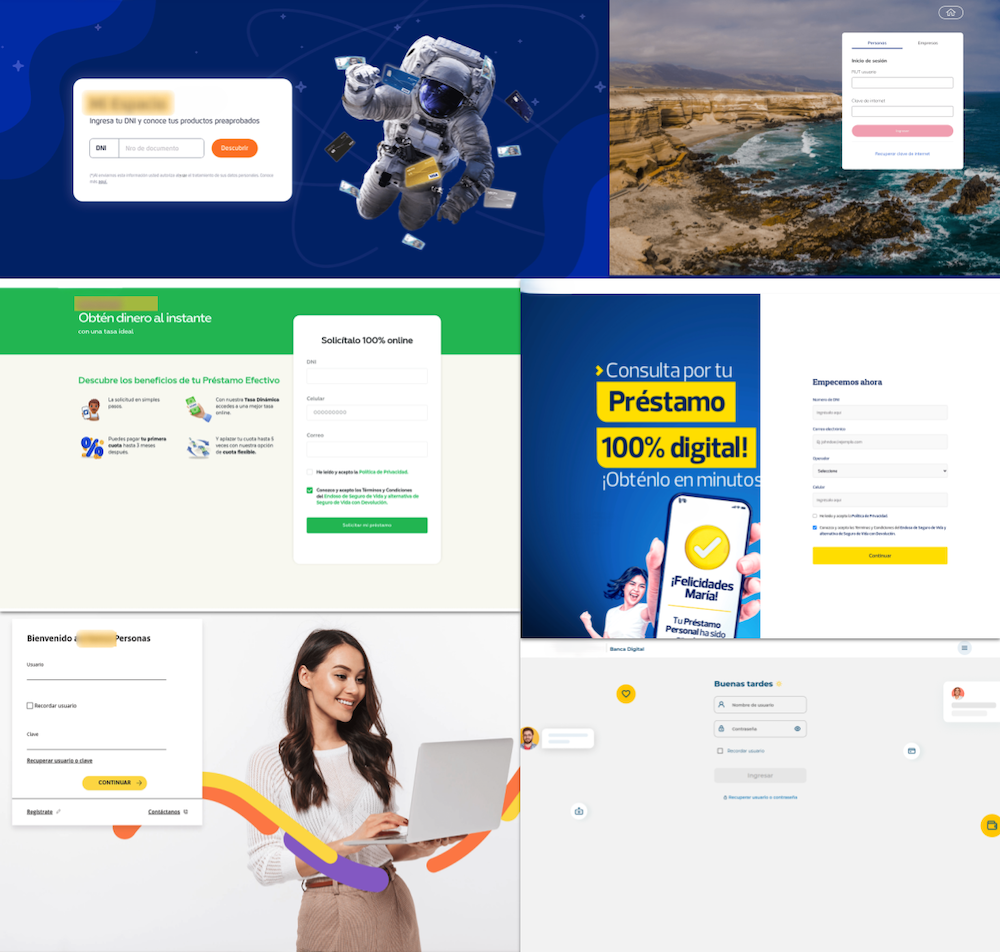

Desde el 2024, se han descubierto al menos 16 dominios fraudulentos diferentes dirigidos a uno de los principales bancos de Perú.

Este tipo de estafa de phishing se dirige a las personas mediante un proceso de solicitud de préstamo aparentemente legítimo, diseñado para robar credenciales de tarjetas válidas y sus correspondientes códigos PIN. Estas credenciales se venden en el mercado negro o bien se utilizan en otras actividades de phishing.

Hallazgos clave

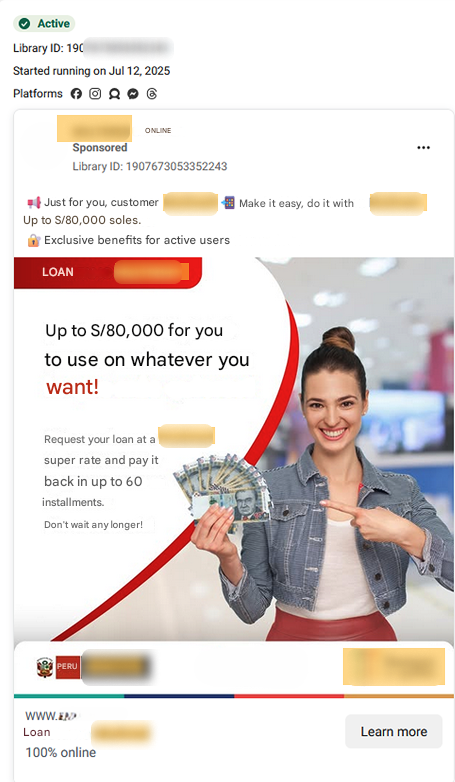

- Para difundir la campaña de estafa, los ciberdelincuentes utilizaron distintos anuncios en redes sociales.

- El esquema de phishing recopila credenciales válidas de tarjetas y códigos PIN mediante un proceso de solicitud de préstamo aparentemente legítimo.

- Utilizaron el algoritmo de Luhn para verificar la validez de los números de tarjetas de crédito introducidos, asegurándose de que los estafadores solo trabajen con credenciales de alta calidad.

- Se han identificado aproximadamente 370 dominios únicos en esta campaña de fraude.

- La campaña ha ampliado sus objetivos a instituciones financieras de otros países de América Latina.

A quién le puede resultar interesante para:

- Instituciones financieras: bancos y empresas fintech de Perú y Latinoamérica que buscan entender las estafas emergentes que ponen en riesgo a sus clientes.

- Profesionales de ciberseguridad: analistas, investigadores de amenazas y equipos de prevención de fraude que estudian técnicas de phishing, infraestructuras de estafa y tendencias regionales de fraude.

- Proveedores de protección contra riesgos digitales: proveedores y MSSP especializados en la detección y mitigación del abuso de marca y el fraude en línea.

- Reguladores y responsables de políticas públicas: organizaciones enfocadas en la protección del consumidor, el fraude digital y los delitos financieros en América Latina.

- Investigadores y periodistas: aquellos que se dedican a cubrir los delitos informáticos, los esquemas de fraude y la evolución de las campañas de phishing.

- Consumidores informados: especialmente en Perú y los países vecinos, para concienciar sobre cómo operan las sofisticadas estafas crediticias.

Portal de Inteligencia de Amenazas de Group-IB:

Los clientes de Group-IB pueden acceder a nuestro Threat Intelligence portalpara obtener más información sobre el esquema de fraude de préstamos descrito en este blog.

De la publicidad a las víctimas: la ruta de la estafa

Entre 2024 y 2025, pudimos identificar, gracias a nuestro análisis, aproximadamente 35 anuncios diferentes en redes sociales que funcionaban como componentes integrales de esta campaña fraudulenta. Estos anuncios, difundidos estratégicamente a través de diversas plataformas, están diseñados para engañar a usuarios desprevenidos y hacerlos caer en estafas. Los patrones que se han observado revelan una operación compleja y en evolución constante, que adapta continuamente sus tácticas para maximizar su alcance y efectividad.

Introducir, validar, extraer

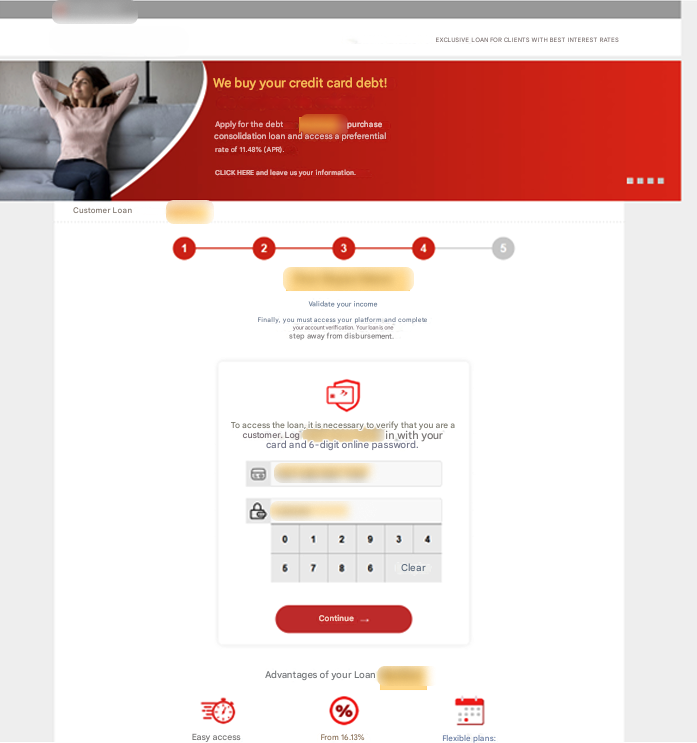

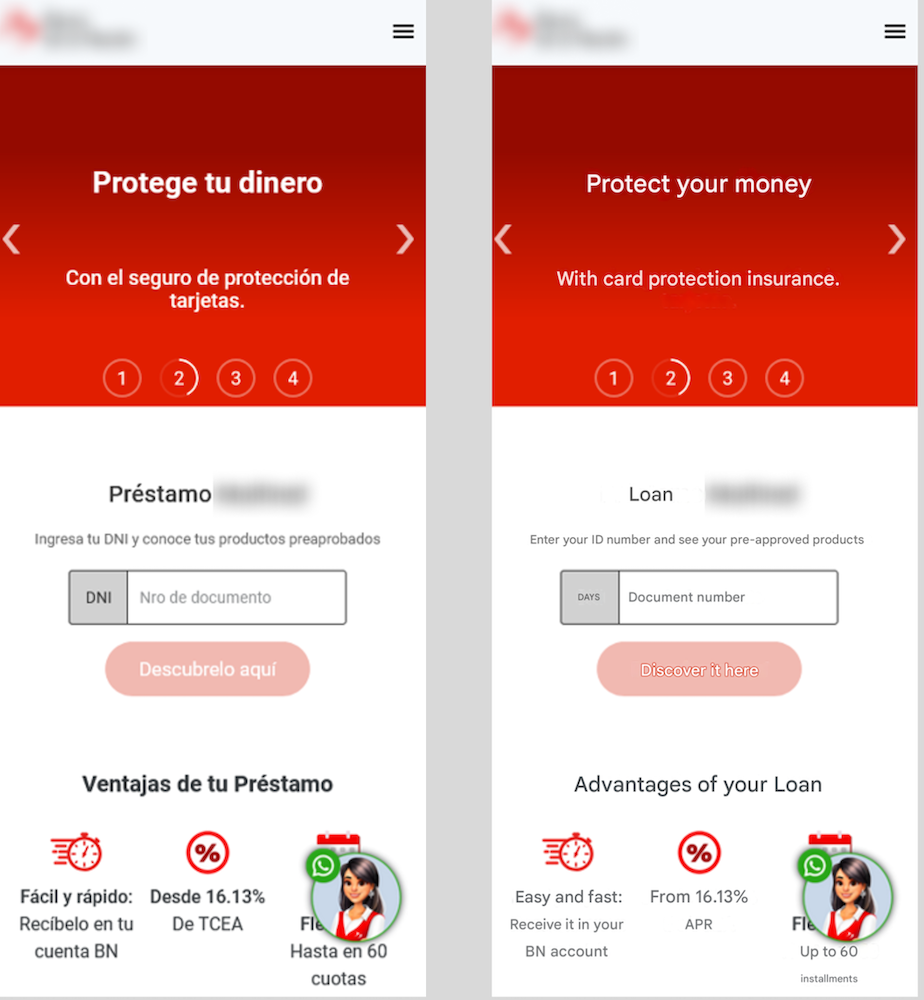

Imagen 2. Página de inicio en la que se solicita el número de identificación.

El proceso comienza de una manera aparentemente inocente: la víctima introduce su número de identificación nacional, como el DNI (Documento nacional de identidad). Curiosamente, se acepta cualquier dato ingresado. Esto genera una falsa sensación de progreso y así se obtiene la confianza de la víctima.

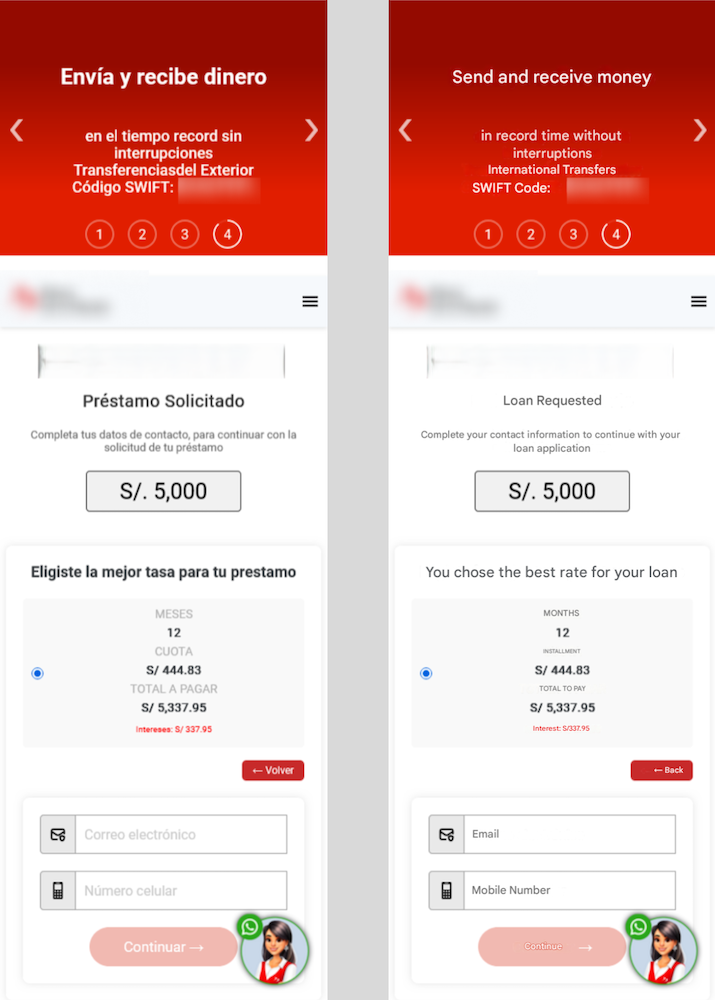

En esta página de phishing hay un script que procesa datos.

El script envía el DNI (número de identificación) al servidor a través del punto de entrada de la API /api/post/gsdhb. Antes de enviarlo, el número sigue estos pasos:

- Limpieza (solo se conservan los caracteres numéricos).

- Validación (la longitud debe ser de 8 caracteres exactos).

Si se superan todos los pasos, se envía una solicitud POST al servidor en /api/post/gsdhb con parámetros como el DNI y el identificador de sesión _kidwyvw.

Imagen 3. Fragmento del código html con la variable “_kidwyvw”.

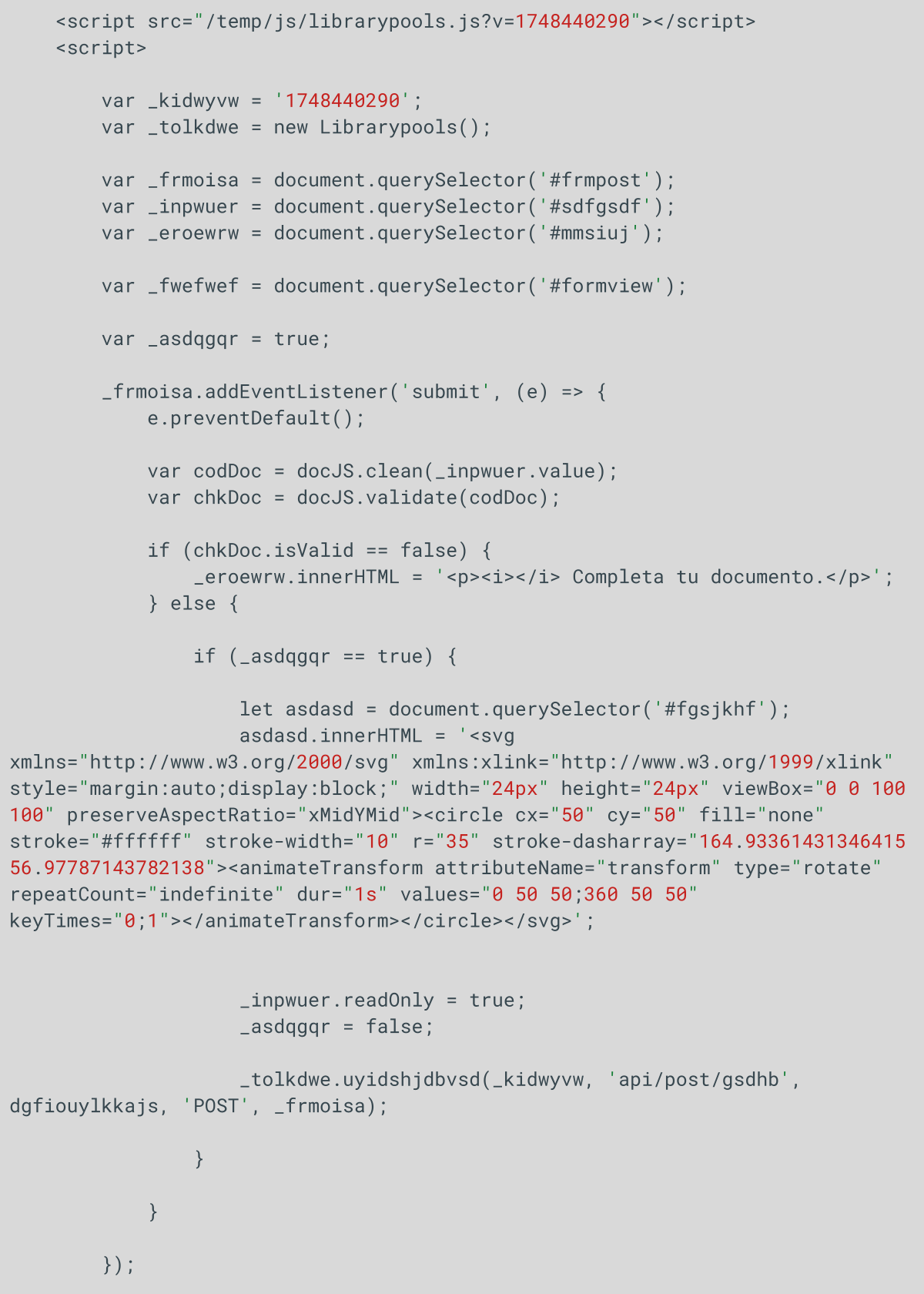

Ofertas personalizadas: una táctica para generar confianza

A continuación, se les muestra una serie de opciones de préstamos con diferentes importes y plazos de devolución, para animarlos a que elijan lo que les parezca una solución financiera a medida.

Imagen 4. Después de seleccionar el monto del préstamo, el usuario debe introducir su correo electrónico y su número de teléfono.

El siguiente paso consiste en recopilar información básica de contacto. Se les solicita a las víctimas que brinden su correo electrónico y su número telefónico. Si bien el campo del correo electrónico no tiene una validación estricta, el número de teléfono sí debe comenzar con un dígito específico, lo que agrega una sutil capa de autenticidad al phishing.

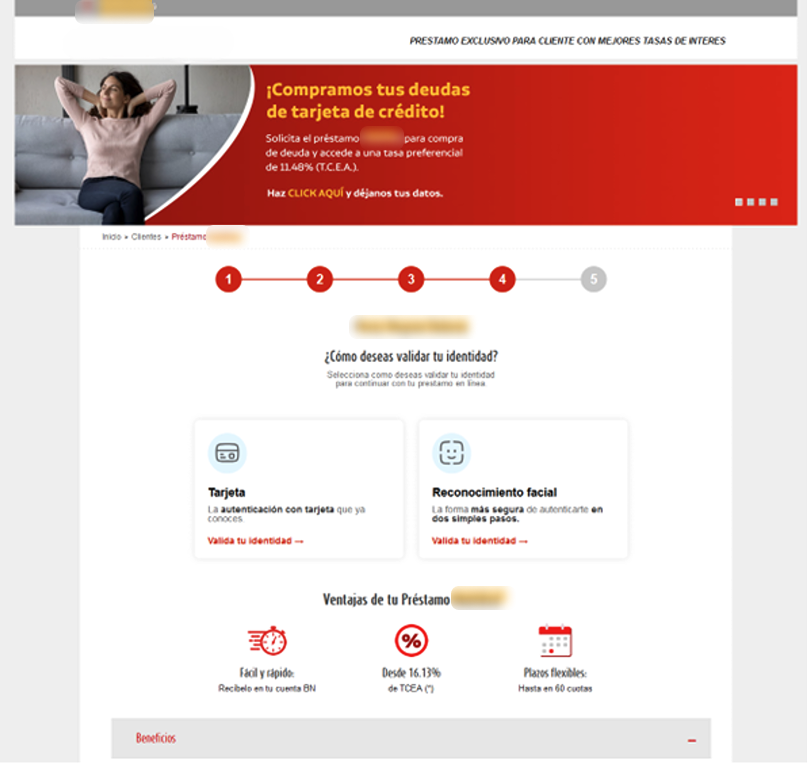

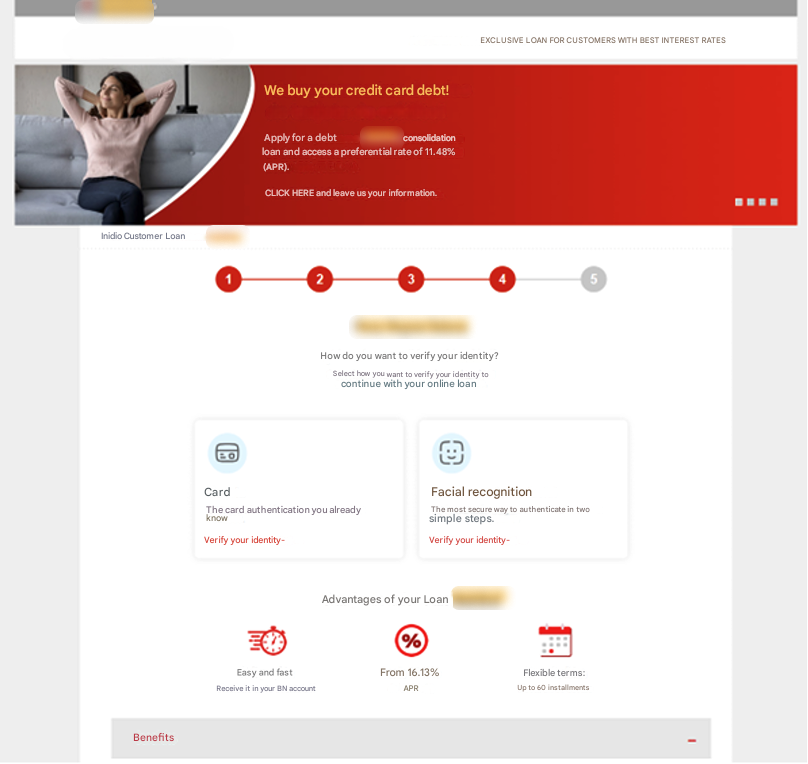

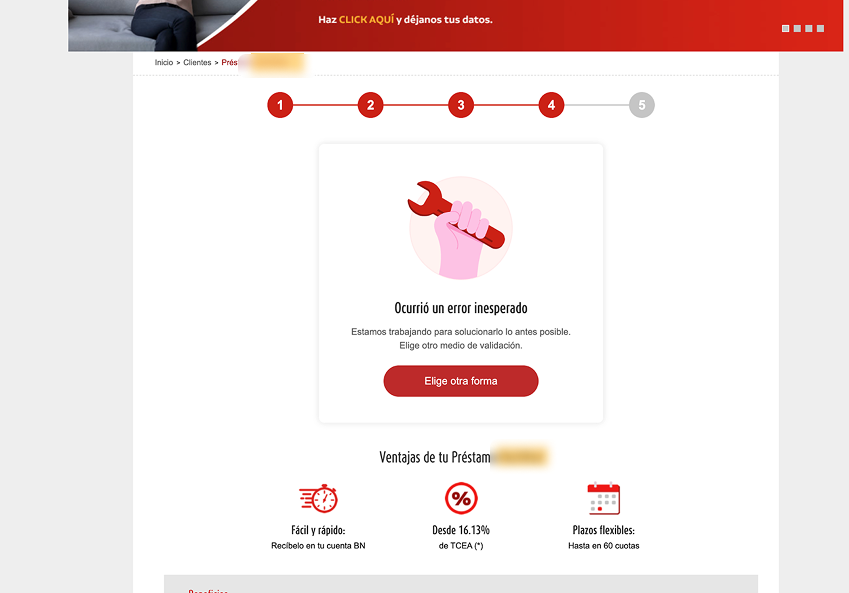

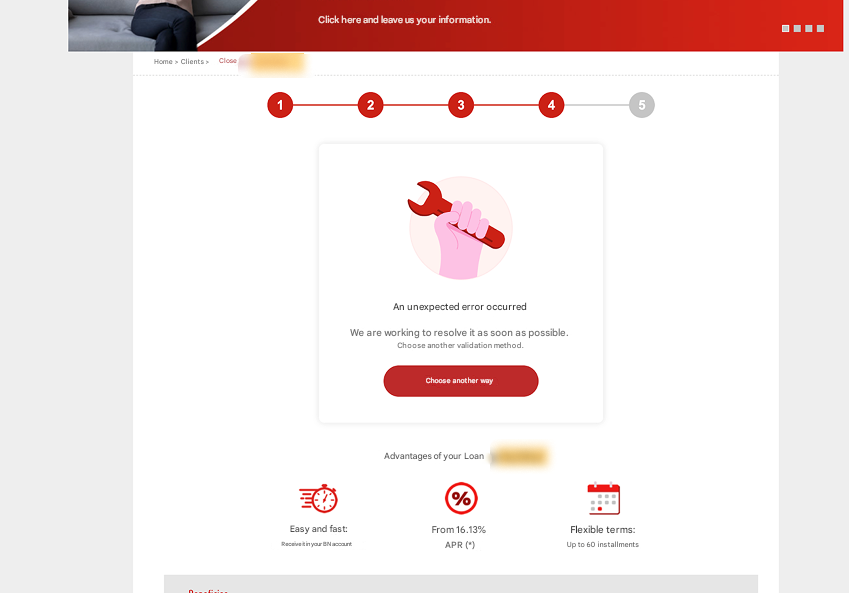

La trampa se complica en la etapa de verificación, en la que se presentan dos opciones: reconocimiento facial o introducción de datos de una tarjeta bancaria. La función de reconocimiento facial se ha deshabilitado de forma deliberada y siempre genera un error, para inducir a la víctima a ingresar los datos de su tarjeta.

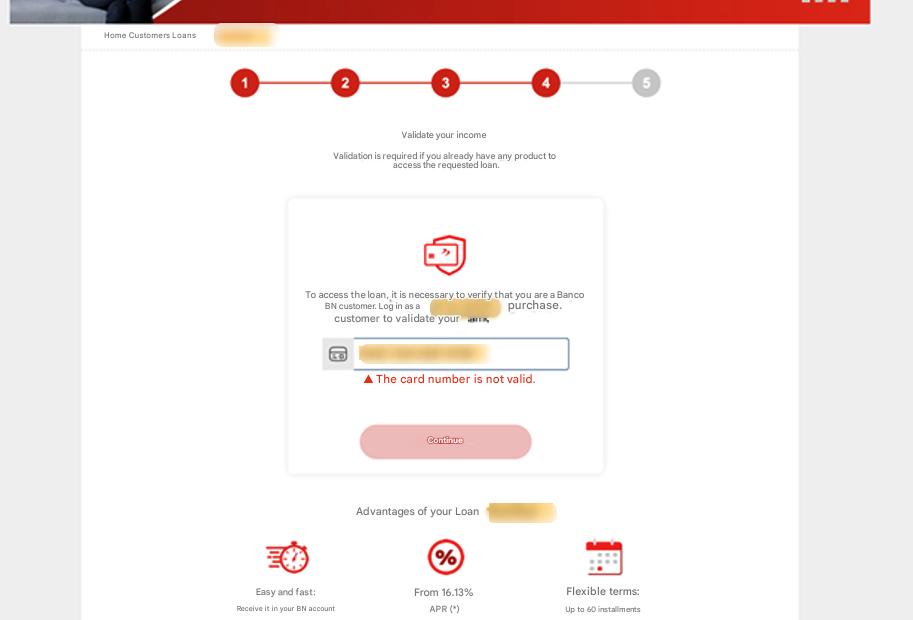

Aquí, el phishing se vuelve aún más sofisticado. El sistema verifica los datos de la tarjeta que se introdujeron con el algoritmo de Luhn, una fórmula de suma de comprobación simple que se utiliza para validar varios números de identificación. Se utiliza ampliamente para verificar números de tarjetas de crédito. Si la tarjeta no se reconoce, se le muestra a la víctima un mensaje de error que frena el proceso. Esto garantiza que los estafadores solo trabajen con tarjetas que ya están comprometidas.

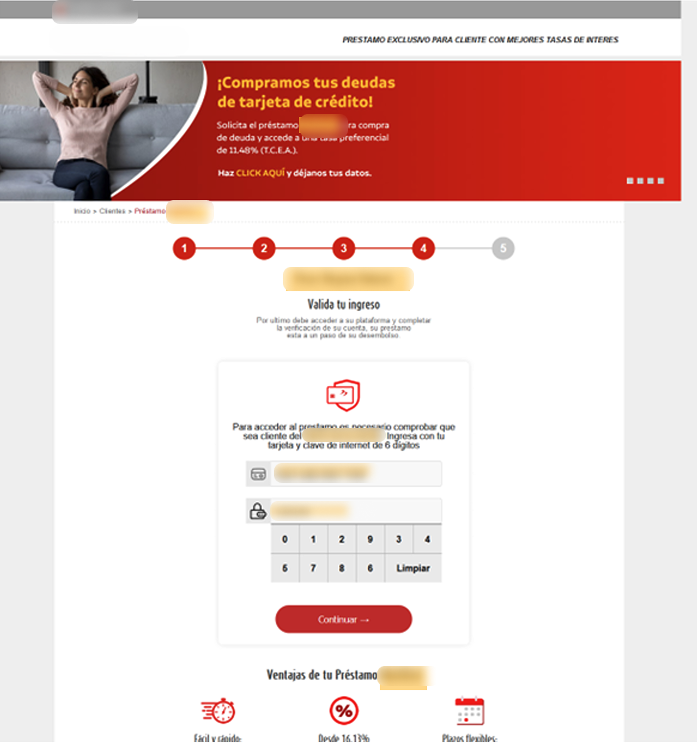

Una vez verificada la tarjeta, se solicita a las víctimas que introduzcan otros datos confidenciales, como su contraseña de banca en línea y un código PIN de 6 dígitos. Estos nuevos datos se vinculan con la información filtrada de la tarjeta, lo que aumenta significativamente el valor de las credenciales en el mercado negro.

Completado el proceso, se informa falsamente a las víctimas que su solicitud de préstamo está en revisión y que un representante del banco se pondrá en contacto con ellas pronto. Para reforzar la credibilidad del phishing, se redirige a las víctimas al sitio web oficial del banco, sin que se den cuenta de que acaban de ser estafadas.

Sin fronteras: la huella de la estafa en América Latin

En esta estafa en particular, nuestra investigación nos permitió identificar aproximadamente 370 dominios únicos diseñados específicamente para atacar instituciones financieras. Si bien el objetivo principal de esta elaborada operación parece ser Perú, con una importante concentración de actividad maliciosa dirigida a entidades financieras ubicadas dentro del país, la amenaza no se limita a una única nación.

Un análisis más detallado revela que el alcance de la estafa se extiende a otros países de Latinoamérica. Las marcas e instituciones financieras en países como Colombia, El Salvador, Chile y Ecuador también han sufrido ataques.

En concreto, los intentos de suplantación de identidad observados incluyen lo siguiente:

- Perú: se han falsificado tres marcas del sector financiero en Perú.

- Colombia: Una marca del sector financiero en Colombia fue blanco de un ataque.

- El Salvador: Una marca del sector financiero en El Salvador fue blanco de un ataque.

- Chile: Una marca del sector financiero en Chile fue blanco de un ataque.

- Ecuador: Una marca del sector financiero en Ecuador fue blanco de un ataque.

Esto indica que los perpetradores emplean una estrategia regional más amplia, cuyo objetivo es explotar vulnerabilidades en varios mercados de Latinoamérica. El descubrimiento de semejante cantidad de dominios únicos demuestra la magnitud y sofisticación de esta operación fraudulenta.

Imagen 9. La investigación de Group-IB indica que la campaña de fraude se ha expandido por toda América Latina.

Tras bambalinas: análisis técnico del código JavaScript

Un análisis más detallado de la infraestructura de phishing pone en evidencia un archivo JavaScript denominado librarypools.js, alojado en el directorio /temp/js/. Este script desempeña un papel fundamental en la recopilación y exfiltración de datos y contiene señales de alerta múltiples que indican intenciones maliciosas:

- Nombres de funciones sin sentido: la clase Librarypools está compuesta por funciones con nombres aleatorios o sin sentido, por ejemplo, uyidshjdbvsd, fghdgnfdddv y sdfgsdfgsf. Esto se hace a propósito para que sea difícil de entender: un rasgo característico de los kits de phishing.

- Recopilación exhaustiva de datos de formularios: la función serialize() del script recopila la información que introdujo el usuario en todos los campos de formulario estándar —nombres, contraseñas, correos electrónicos y credenciales de pago— y la prepara para su exfiltración mediante llamadas fetch o XMLHttpRequest dinámicas. Las rutas de envío se generan con segmentos de ruta específicos de la sesión, lo que dificulta la detección por medio de filtros estáticos.

- Validación del número de tarjeta de crédito a través del algoritmo de Luhn: Una función llamada sdfgsdfgsf() implementa la verificación de Luhn para comprobar si un número de tarjeta enviado es potencialmente válido. De este modo, se reduce el "ruido" para los estafadores y se filtran los datos falsos o mal escritos.

- Mapeo de rutas personalizado y consistencia temática: El método gegsdfgsh() asigna entradas numéricas a temas de phishing en español, como 'mi-préstamo-nación', 'dineroalinstante' y 'reconocimiento-facial'. Estos puntos de entrada refuerzan la ilusión de legitimidad y sugieren una lógica en el servidor, que puede simular diferentes marcas o servicios de préstamos.

- Lógica de validación condicional: Los validadores de entrada garantizan que algunos campos como los números telefónicos y las direcciones de correo electrónico cumplan con los patrones esperados. Esto refuerza la confianza de la víctima y mejora la calidad de los datos recolectados.

La ubicación estratégica de este script en un subdirectorio temporal (/temp/js/) y su arquitectura modular indican una infraestructura escalable diseñada para soportar muchas campañas con una reconfiguración mínima.

Una vez que se valida la tarjeta mediante este sistema, se solicita a las víctimas que brinden su contraseña de banca en línea y el PIN de 6 dígitos. Estas nuevas credenciales se agregan a los datos de la tarjeta comprometida, lo que aumenta drásticamente su valor de reventa y su utilidad para futuros fraudes.

Para completar la ilusión, el sitio informa a las víctimas que se está revisando su solicitud de préstamo y que un representante del banco se pondrá en contacto con ellas. El golpe final consiste en redirigir a los usuarios al sitio web oficial del banco verdadero, con lo cual sellan el engaño y hacen que la víctima no se dé cuenta de que acaba de ser estafada.

Conclusión

Las operaciones de phishing en Perú, en particular las que se relacionan con ofertas de préstamos fraudulentas, dan cuenta de una creciente madurez técnica. Al combinar una ingeniería social eficaz con secuencias de código dinámicas, verificaciones en bases de datos y códigos confusos, los estafadores pueden maximizar la credibilidad de sus campañas y, al mismo tiempo, obtener credenciales de alta calidad.

Esta convergencia de manipulación psicológica con precisión técnica subraya la importancia de la inteligencia contra amenazas para comprender las tácticas de estafa regionales y desarrollar medidas defensivas eficaces.

Recomendaciones

Para instituciones financieras:

- Invertir en educación proactiva del cliente para ayudarlo a reconocer las señales de alerta de las ofertas de préstamos fraudulentas.

- Utilizar medidas de seguridad en capas, por ejemplo, la autenticación multifactor y las alertas de operaciones, para proteger a los clientes, aun cuando las credenciales se hayan visto comprometidas.

- Utilice defensas por capas, como la autenticación multifactorial y las alertas de transacciones, para proteger a los clientes incluso si se comprometen las credenciales.

- Compartir información y buenas prácticas con colegas y reguladores para poder anticiparse a nuevos patrones de fraude.

Para consumidores:

- Recuerde: si una oferta de préstamo parece demasiado buena para ser verdad, es probable que sea una estafa.

- Reforzar el monitoreo del riesgo digital mediante servicios como la plataforma Digital Risk Protection de Group-IB, que puede ayudarle a actuar con rapidez para desmantelar dominios de phishing que suplantan a su marca.

- Utilizar medidas de seguridad en capas, por ejemplo, la autenticación multifactor y las alertas de operaciones, para proteger a los clientes, aun cuando las credenciales se hayan visto comprometidas.

- Compartir información y buenas prácticas con colegas y reguladores para poder anticiparse a nuevos patrones de fraude.

Para consumidores:

- Fomentar la colaboración regional en Latinoamérica para poder responder de manera más eficaz a las campañas de fraude transfronterizas.

- Apoyar iniciativas de concientización que ayuden a empoderar a la ciudadanía para detectar y evitar estafas.

- Trabajar con plataformas digitales para responsabilizar a los anunciantes y garantizar que las campañas fraudulentas se eliminen con rapidez.

Preguntas Frecuentes (FAQ)

¿Qué son las estafas de préstamos?

Las estafas de préstamos suelen implicar el uso de anuncios promocionales falsos que suplantan a instituciones financieras legítimas, como bancos. Las víctimas son atraídas con tasas de interés atractivas para nuevos préstamos u ofertas exclusivas para la compra o refinanciación de préstamos existentes, con planes de pago muy flexibles.

¿Cómo afecta la estafa a las víctimas?

El préstamo en sí es una estafa; su objetivo es recopilar información financiera personal, como los datos de tarjetas de crédito y los números PIN, que posteriormente se venden en el mercado negro o se utilizan en otras campañas de fraude.

¿Por qué funcionan las estafas de ingeniería social?

Los estafadores suelen crear una falsa sensación de urgencia, por ejemplo, mediante ofertas con tiempo limitado o disponibilidad restringida, que presionan a las víctimas para que actúen de inmediato. Combinado con sitios web de apariencia auténtica de instituciones locales de confianza, las víctimas desarrollan una sensación de familiaridad que reduce su nivel de alerta, lo suficiente como para omitir los procesos normales de verificación y análisis crítico.

¿Cuáles son las técnicas utilizadas por los estafadores de préstamos?

- La campaña de estafa observada en Perú y en LATAM emplea ingeniería social a través de anuncios de phishing dirigidos en redes sociales.

- Los investigadores de Group-IB han identificado aproximadamente 370 dominios únicos diseñados para suplantar a instituciones financieras.

- Uso de scripts y algoritmos avanzados para verificar la calidad de los datos antes de recopilarlos, aumentando su valor en el mercado negro.

- Redirección a sitios web oficiales para ocultar la actividad fraudulenta y retrasar su detección por parte de las víctimas.

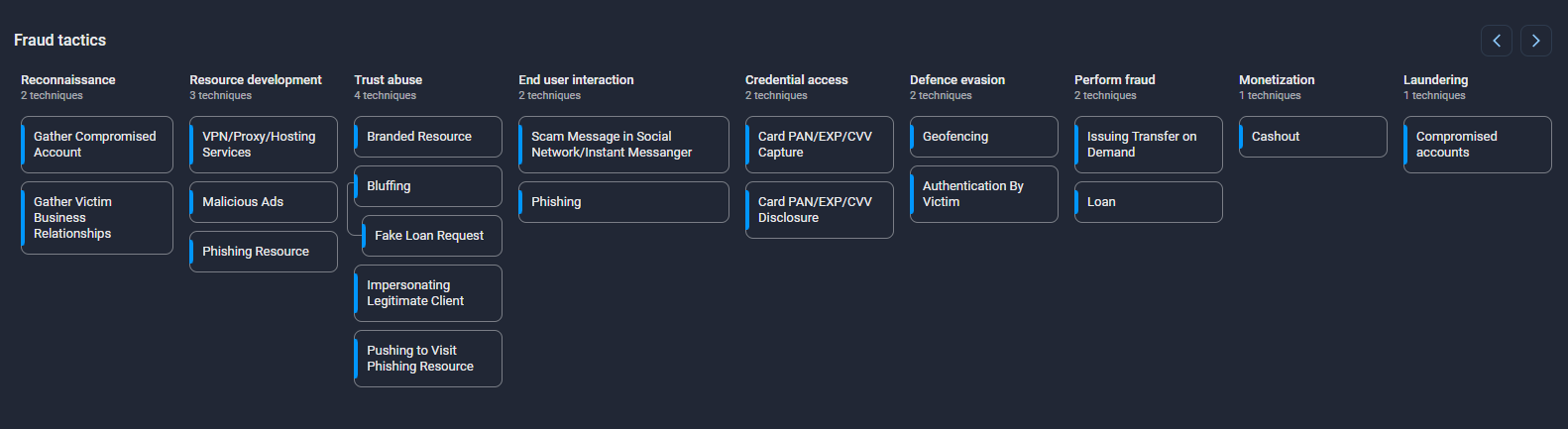

Matriz de fraude de Group-IB

EXENCIÓN DE RESPONSABILIDAD Toda la información técnica, incluido el análisis de malware, los indicadores de compromiso y los detalles de infraestructura proporcionados en esta publicación, se comparte exclusivamente con fines defensivos de ciberseguridad e investigación. Group-IB no respalda ni permite ningún uso no autorizado u ofensivo de la información aquí contenida. Los datos y conclusiones representan la evaluación analítica de Group-IB basada en la evidencia disponible y tienen como objetivo ayudar a las organizaciones a detectar, prevenir y responder a amenazas cibernéticas

Group-IB rechaza expresamente cualquier responsabilidad por el uso indebido de la información proporcionada. Se recomienda a las organizaciones y a los lectores aplicar esta inteligencia de manera responsable y en cumplimiento de todas las leyes y regulaciones aplicables.

Este blog puede hacer referencia a servicios legítimos de terceros, como plataformas de redes sociales u otros, únicamente para ilustrar casos en los que actores de amenazas han abusado o hecho un uso indebido de estas plataformas.