Введение

Пересекая Анды, мы оказались в «цифровых долинах» Перу, где нас ждала новая разновидность мошенничества с кредитами. Подобно схемам в Бразилии, эти операции играли на надеждах и отчаянии жертв, заманивая их обещаниями финансовой помощи. Схема была настолько убедительной, что казалось, будто помощь уже на расстоянии вытянутой руки — пока она не исчезала, оставляя жертв в уязвимом положении и подверженными эксплуатации.

С 2024 года киберпреступники не менее 16 мошеннических доменов, выдающих себя за один из ведущих банков Перу.

Данная фишинговая атака направлена на частных лиц и осуществляется под видом легитимной процедуры подачи заявки на получение кредита, цель которой — похищение действительных данных банковских карт и соответствующих PIN-кодов. Затем эти данные либо продаются на чёрном рынке, либо используются в дальнейших фишинговых атаках.

Основные открытия

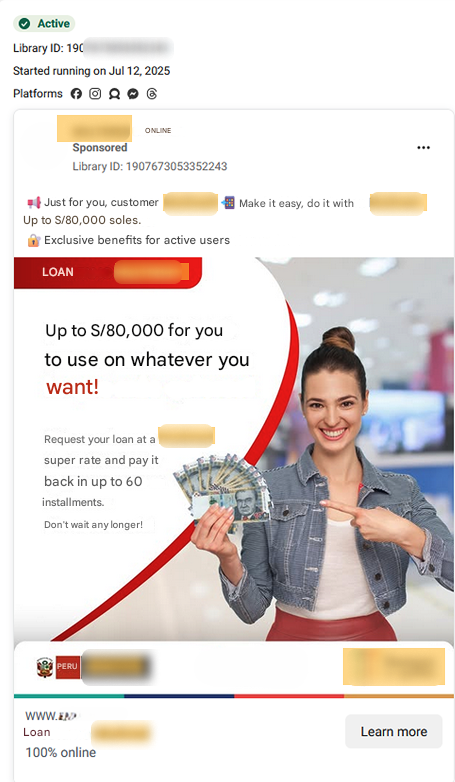

- Для распространения мошеннической кампании киберпреступники использовали различные рекламные объявления в социальных сетях.

- В рамках этой фишинговой схемы подлинные данные банковских карт и ПИН-коды собираются под видом законной процедуры подачи заявки на получение кредита.

- Они использовали алгоритм Луна для проверки достоверности введенных номеров кредитных карт, чтобы мошенники имели дело только с подлинными данными.

- В рамках этой мошеннической кампании было выявлено около 370 уникальных доменов.

- Кампания расширила сферу своего действия, включив в неё финансовые учреждения других стран Латинской Америки.

Кому может быть интересен этот блог:

- Финансовые учреждения — банки и финтех-компании в Перу и по всей Латинской Америке, которые хотят разобраться в новых схемах мошенничества, направленных против их клиентов.

- Специалисты по кибербезопасности — аналитики, специалисты по выявлению угроз и сотрудники подразделений по предотвращению мошенничества, изучающие методы фишинга, инфраструктуру мошеннических схем и региональные тенденции в сфере мошенничества.

- Поставщики услуг по защите от цифровых рисков — компании и поставщики услуг по управлению безопасностью (MSSP), специализирующиеся на выявлении и предотвращении злоупотреблений брендом и онлайн-мошенничества.

- Регулирующие органы и лица, ответственные за формирование политики — организации, занимающиеся вопросами защиты прав потребителей, борьбой с цифровым мошенничеством и финансовыми преступлениями в регионе Латинской Америки.

- Исследователи и журналисты — те, кто освещает темы киберпреступности, схем мошенничества и развития фишинговых кампаний.

- Осведомленные потребители — особенно в Перу и соседних странах — должны лучше понимать, как действуют изощрённые мошенники, занимающиеся выдачей кредитов.

Threat Intelligence Group-IB Threat Intelligence :

Клиенты Group-IB могут зайти на наш Threat Intelligence , чтобы получить дополнительную информацию о схеме мошенничества с кредитами, описанной в этом блоге.

От рекламы до жертв: путь мошенничества

По результатам нашего анализа, в период с 2024 по 2025 год было выявлено около 35 различных рекламных объявлений в социальных сетях, которые являются неотъемлемой частью этой мошеннической кампании. Эти объявления, стратегически размещенные на различных платформах, призваны заманить ничего не подозревающих пользователей в мошеннические схемы. Наблюдаемые закономерности свидетельствуют о сложной и постоянно развивающейся операции, которая непрерывно адаптирует свои тактики для максимального расширения охвата и повышения эффективности.

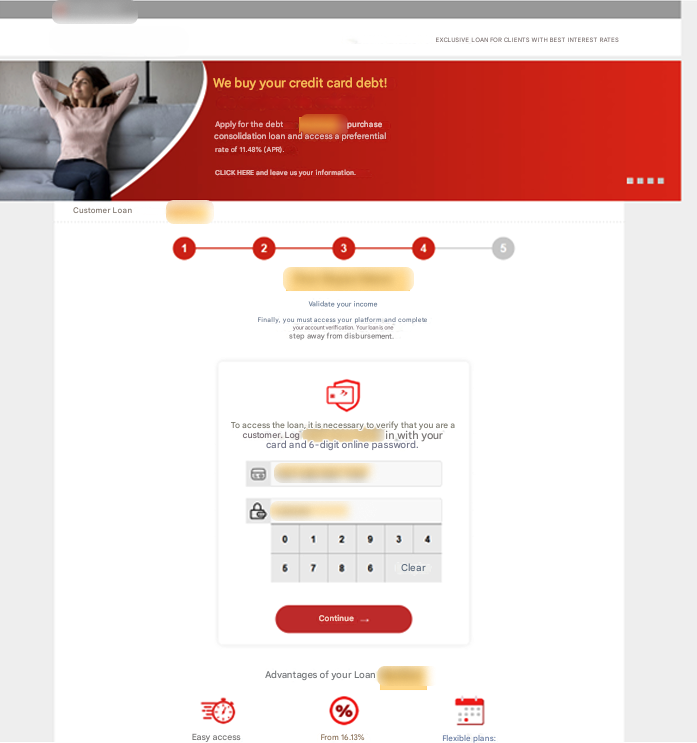

Ввод, проверка, экфильтрация

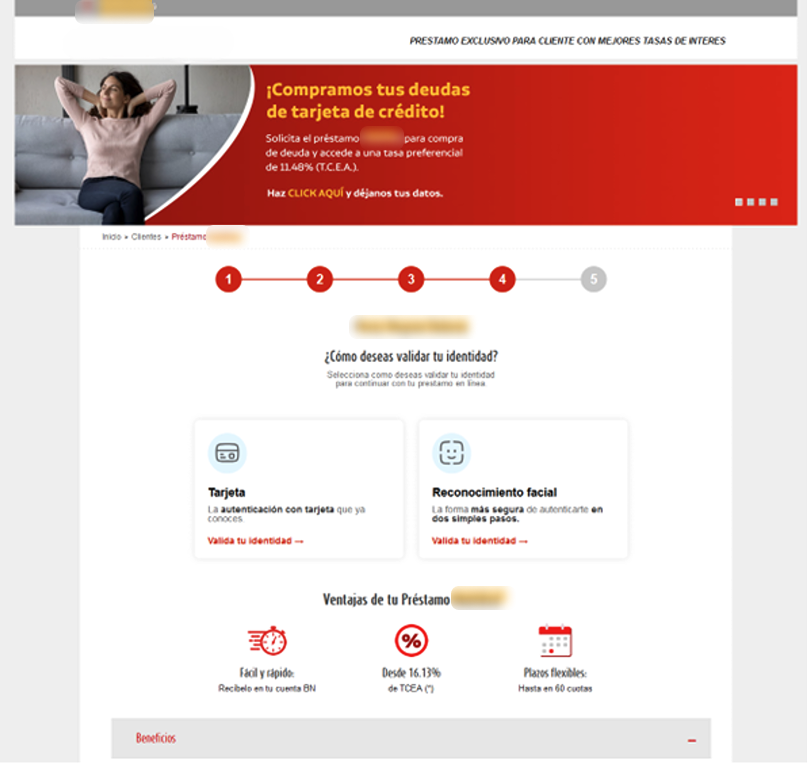

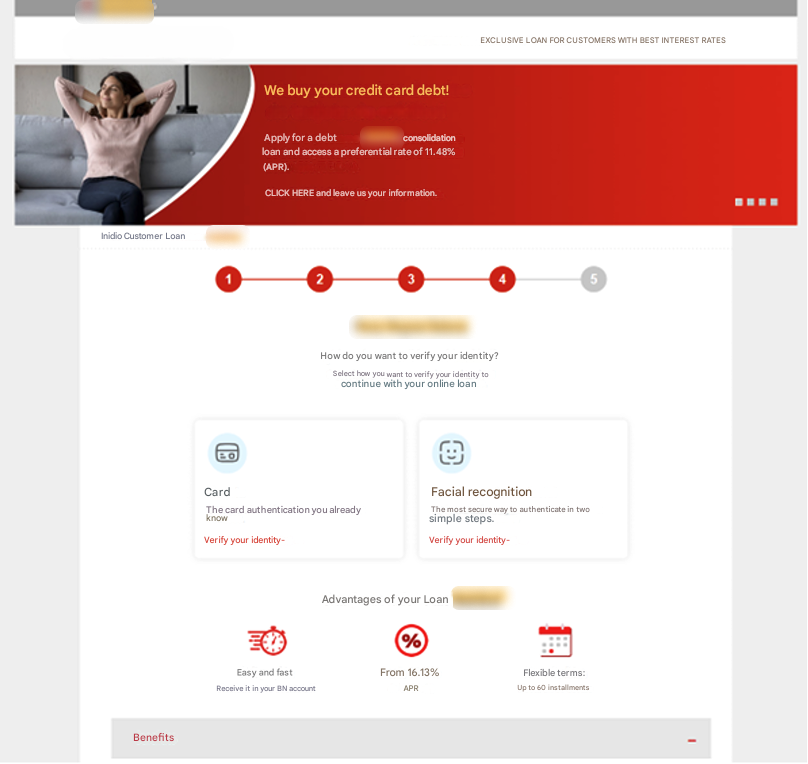

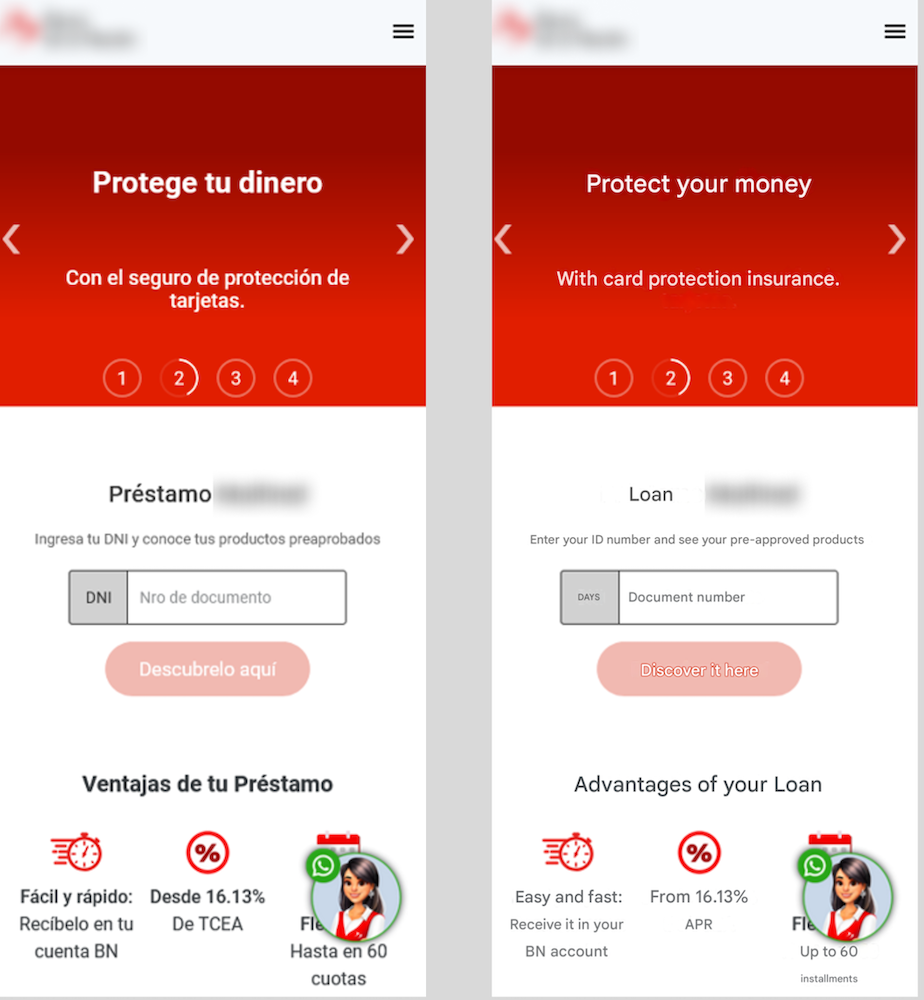

Рисунок 2: Начальная страница, на которой запрашивается идентификационный номер. Приведен английский перевод.

Все начинается довольно безобидно: жертва вводит свой национальный идентификационный номер, например DNI (Documento nacional de identidad — национальное удостоверение личности). Как ни странно, система принимает любой введенный текст, создавая ложное ощущение продвижения вперед и укрепляя доверие жертвы.

На этой фишинговой странице находится скрипт, который обрабатывает данные.

Скрипт отправляет DNI (идентификационный номер) на сервер через конечную точку API /api/post/gsdhb. Перед отправкой номер проходит следующие этапы:

- Очистка (сохраняются только цифровые символы).

- Проверка (длина должна составлять ровно 8 символов).

Если все проверки пройдены успешно, на сервер отправляется запрос POST по адресу /api/post/gsdhb с такими параметрами, как DNI и идентификатор сеанса _kidwyvw.

Рисунок 3: Фрагмент HTML-кода с переменной «_kidwyvw».

Индивидуальные предложения — уловка для укрепления доверия

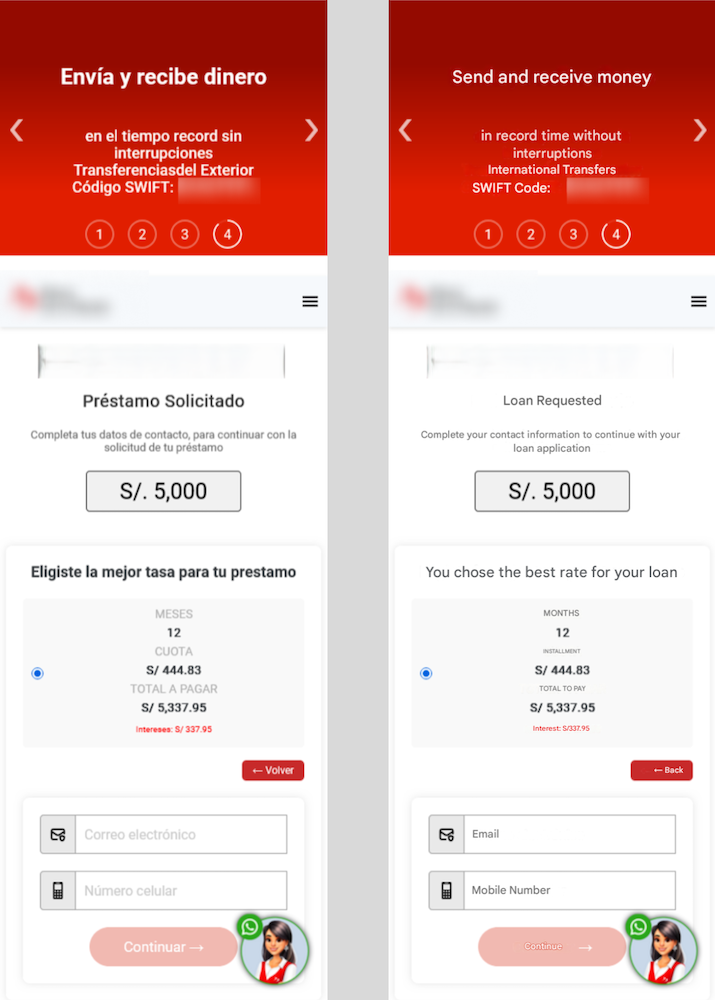

Затем жертвам предлагается ряд вариантов кредитования с различными суммами и сроками погашения, что побуждает их выбрать вариант, который кажется им индивидуально разработанным финансовым решением.

Рисунок 4: После выбора суммы кредита жертвам необходимо ввести свой адрес электронной почты и номер телефона. Предоставлен перевод на английский язык.

Следующий шаг заключается в сборе основных контактных данных. Жертвам предлагается указать свой адрес электронной почты и номер телефона. В то время как поле для адреса электронной почты не подвергается строгой проверке, номер телефона должен начинаться с определенной цифры, что придает фишинговой атаке дополнительную долю правдоподобности.

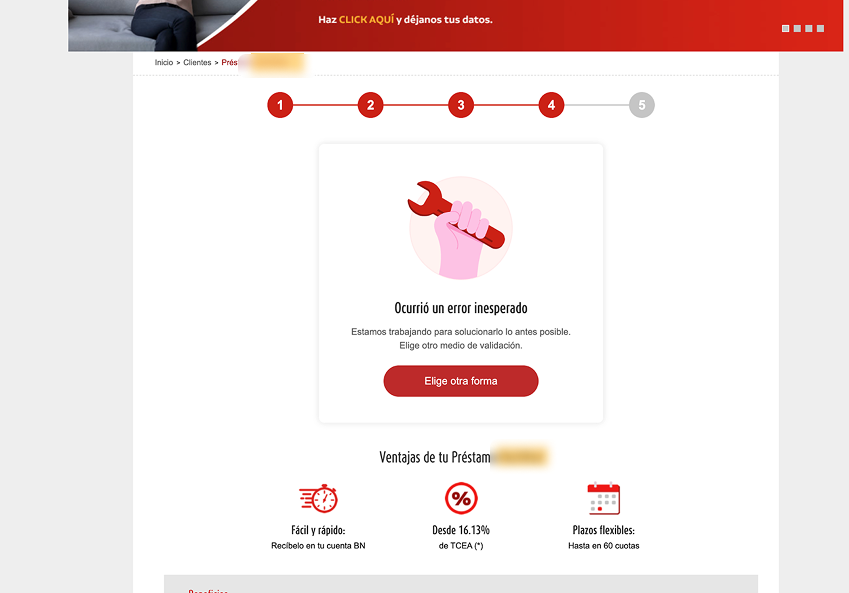

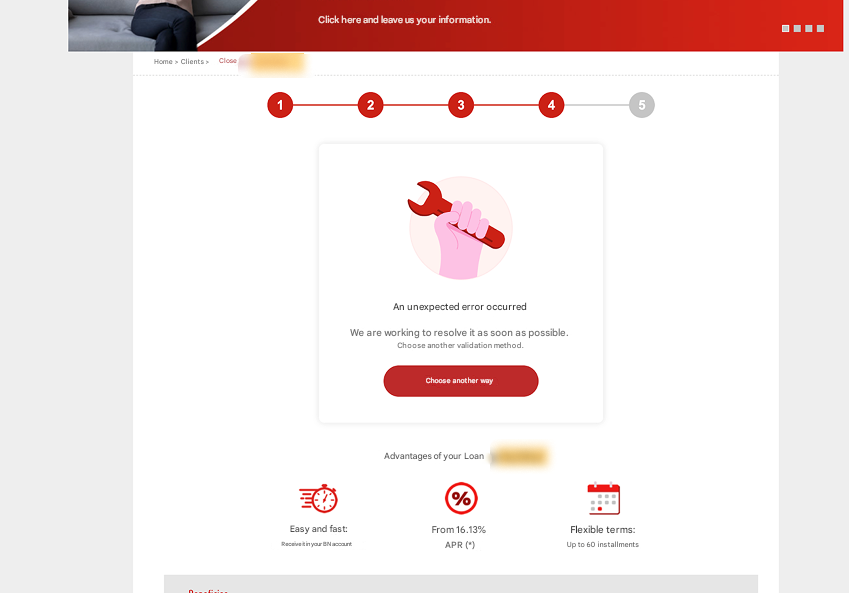

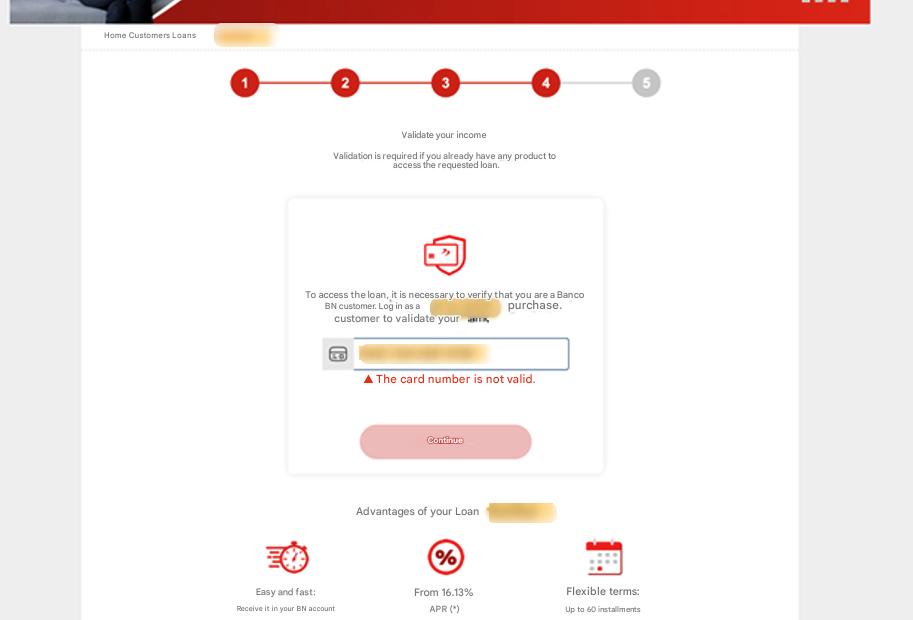

На этапе проверки ловушка затягивается, и пользователю предлагается два варианта:распознавание лица или ввод данных банковской карты. Функция распознавания лица специально выведена из строя и всегда выдает ошибку, чтобы подтолкнуть жертву к вводу данных карты.

Здесь фишинг становится ещё более изощрённым. Система проверяет введенные данные карты с помощью алгоритма Луна — простой формулы контрольной суммы, используемой для проверки различных идентификационных номеров. Она широко применяется для проверки номеров кредитных карт. Если карта не распознается, жертве отображается сообщение об ошибке, прерывающее дальнейшие действия. Это гарантирует, что мошенники работают исключительно с подлинными, действительными картами, выпущенными конкретной банковской системой, на которую они нацелены.

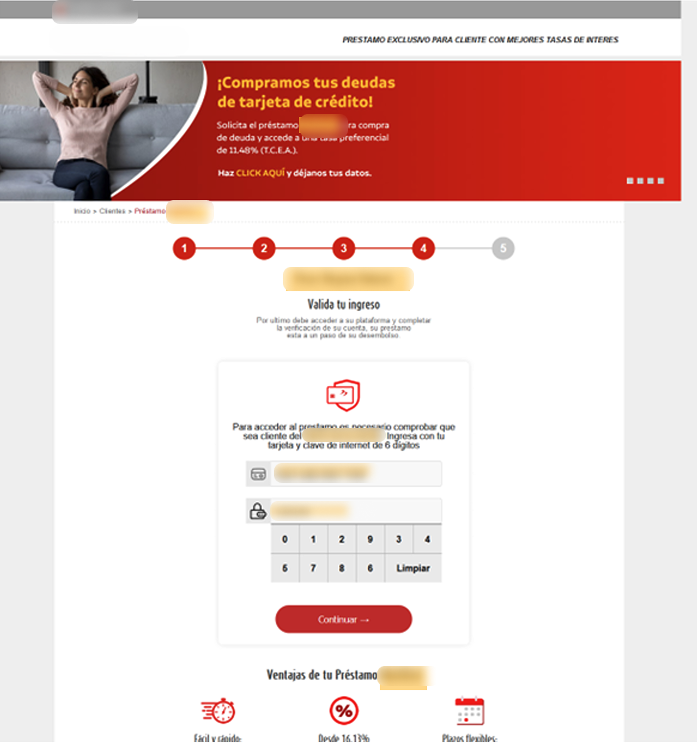

После подтверждения подлинности карты жертвам предлагается ввести дополнительные конфиденциальные данные, такие как пароль для онлайн-банкинга и 6-значный PIN-код. Затем эти новые данные связываются с утечённой информацией о карте, что значительно повышает ценность учетных данных на чёрном рынке.

По завершении процедуры жертвам ложно сообщают, что их заявка на получение кредита находится на рассмотрении и что представитель банка вскоре с ними свяжется. Чтобы усилить достоверность фишинговой атаки, жертв перенаправляют на официальный сайт банка, в результате чего они даже не подозревают, что только что стали жертвами мошенничества.

За пределами границ: следы мошенничества в Латинской Америке

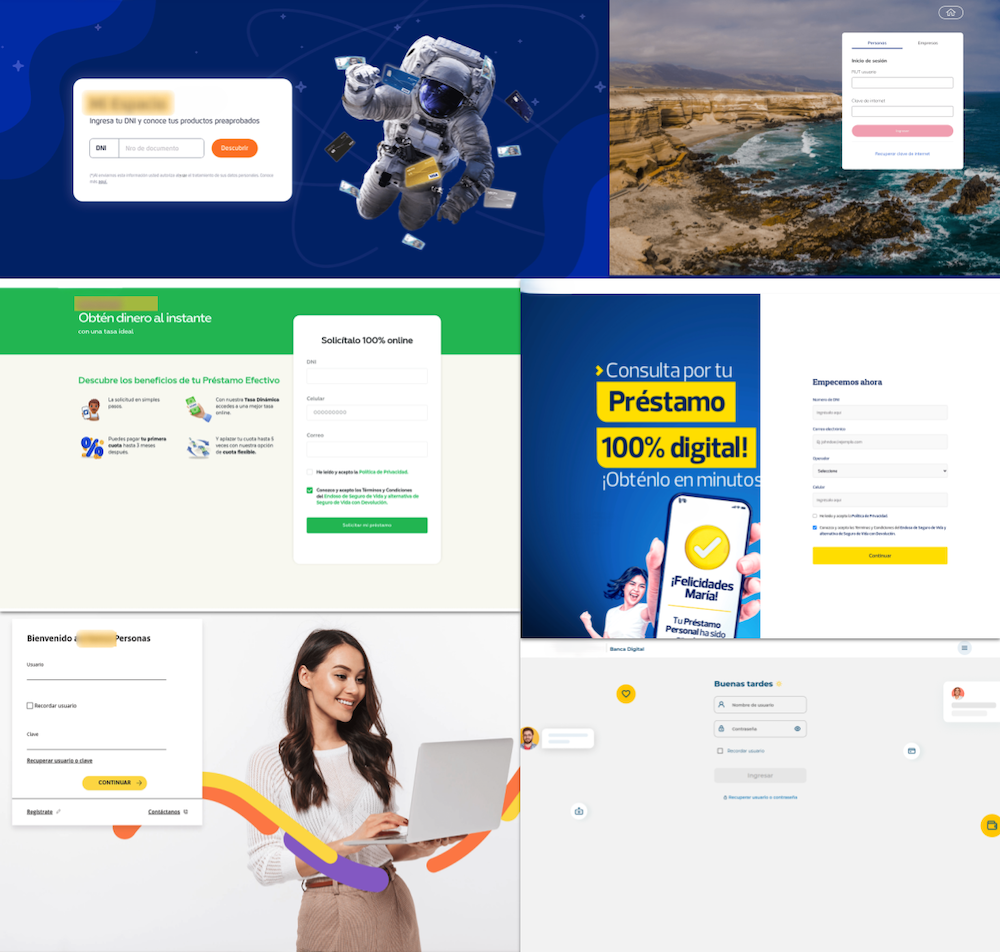

В рамках данной мошеннической схемы специалисты Group-IB выявили около 370 уникальных доменов, специально созданных для имитации финансовых организаций. Хотя основное внимание в этой тщательно продуманной операции, по-видимому, уделяется Перу, где наблюдается значительная концентрация вредоносной активности, направленной против финансовых организаций внутри страны, угроза не ограничивается пределами одной страны.

Дальнейший анализ показывает, что масштабы этой мошеннической схемы распространяются и на другие страны Латинской Америки. В число жертв также попали бренды и финансовые учреждения в таких странах, как Колумбия, Сальвадор, Чили и Эквадор.

В частности, к числу выявленных попыток подражания относятся:

- Перу: В Перу были подделаны три различных финансовых бренда.

- Колумбия: Под прицетом оказался один из финансовых брендов Колумбии.

- Сальвадор: Под прицетом оказался один из финансовых брендов Сальвадора.

- Чили: В Чили под прицетом оказался один финансовый бренд.

- Эквадор: Под прицетом оказался один из финансовых брендов Эквадора.

Это свидетельствует о применении злоумышленниками более широкой региональной стратегии, направленной на использование уязвимостей на нескольких рынках в регионе Латинской Америки. Обнаружение такого большого количества уникальных доменов свидетельствует о масштабах и изощренности данной мошеннической операции.

Рисунок 9: Исследование Group-IB показывает, что эта мошенническая кампания распространилась по всей Латинской Америке.

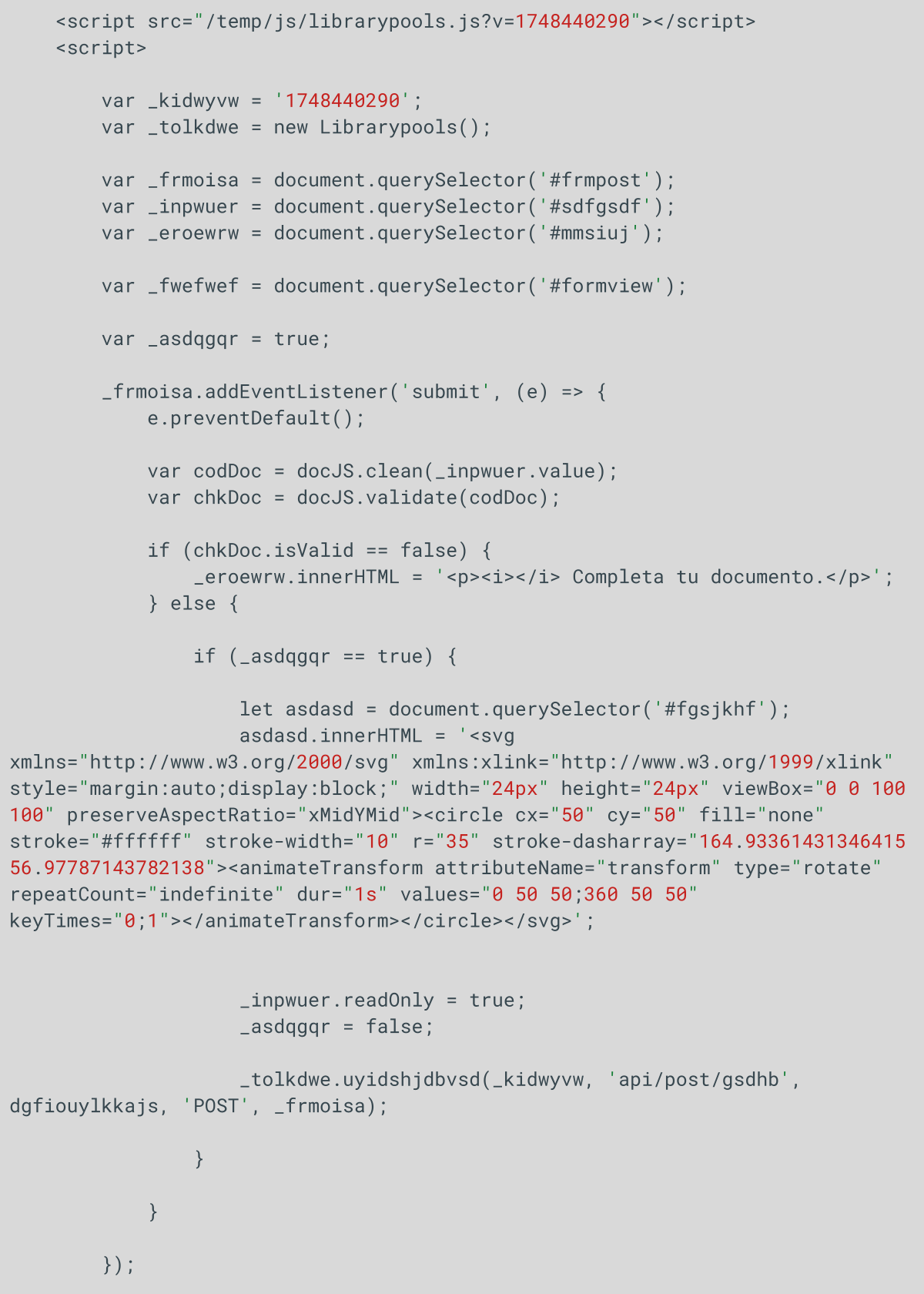

За кулисами: технический анализ кода JavaScript

При более тщательном изучении фишинговой инфраструктуры обнаруживается файл JavaScript с именем librarypools.js, который предоставляется из каталога /temp/js/. Этот скрипт играет ключевую роль в сборе и вывозе данных и содержит ряд признаков, указывающих на злонамеренные намерения:

- Запутанные имена функций: класс Librarypools состоит из функций с рандомизированными или бессмысленными именами, такими как uyidshjdbvsd, fghdgnfdddv и sdfgsdfgsf. Такая намеренная запутанность затрудняет анализ и является характерной чертой фишинговых наборов.

- Комплексный сбор данных из форм: функция serialize() скрипта извлекает пользовательские данные из всех стандартных полей форм — включая имена, пароли, адреса электронной почты и платежные данные — и подготавливает их к передаче с помощью динамически формируемых запросов fetch или XMLHttpRequest. Маршруты отправки данных формируются с использованием сегментов пути, зависящих от сеанса, что затрудняет их обнаружение статическими фильтрами.

- Проверка номера карты с помощью алгоритма Луна: Функция sdfgsdfgsf() реализует проверку по алгоритму Луна, позволяющую определить, является ли введенный номер карты потенциально действительным. Это затрудняет работу мошенников и позволяет отфильтровать ошибочно введенные или поддельные данные.

- Настраиваемое сопоставление маршрутов и тематическая согласованность: метод gegsdfgsh() сопоставляет числовые входные данные с испаноязычными фишинговыми темами, такими как «mi-prestamo-nacion», «dineroalinstante» и «reconocimiento-facial». Эти конечные точки усиливают иллюзию легитимности и указывают на наличие модульного бэкэнда, способного имитировать несколько брендов или сервисов по предоставлению кредитов.

- Логика условной проверки: валидаторы ввода данных обеспечивают соответствие таких полей, как номера телефонов и адреса электронной почты, ожидаемым шаблонам. Это не только укрепляет доверие пользователей, но и повышает качество собираемых данных.

Стратегическое размещение этого скрипта во временном подкаталоге (/temp/js/) и его модульная архитектура свидетельствуют о масштабируемой инфраструктуре, предназначенной для поддержки нескольких кампаний с минимальными изменениями в настройках.

Заключение

Фишинговые атаки в Перу, особенно те, что связаны с поддельными предложениями о предоставлении кредитов, демонстрируют растущий уровень технической зрелости. Сочетая эффективные методы социальной инженерии с динамическим скриптингом, проверками баз данных и запутыванием кода, мошенники способны максимально повысить достоверность своих кампаний, собирая при этом исключительно ценные учетные данные.

Такое сочетание психологического воздействия и технической точности подчеркивает важность анализа угроз для понимания тактик мошенничества, применяемых в регионе, и разработки эффективных мер противодействия.

Рекомендации

Для финансовых учреждений:

- Вкладывайте средства в проактивное просвещение клиентов, чтобы помочь пользователям распознавать признаки мошеннических предложений по кредитам.

- Усильте мониторинг цифровых рисков с помощью таких сервисов, как Digital Risk Protection от Group-IB, которая поможет вам оперативно реагировать и ликвидировать фишинговые домены, выдающие себя за ваш бренд.

- Используйте многоуровневые меры защиты, такие как многофакторная аутентификация и уведомления о транзакциях, чтобы обеспечить безопасность клиентов даже в случае утечки учетных данных.

- Обменивайтесь аналитическими данными и передовым опытом с коллегами и регулирующими органами, чтобы опережать появляющиеся схемы мошенничества.

Для потребителей:

- Помните: если предложение о кредите кажется слишком хорошим, чтобы быть правдой, скорее всего, так и есть.

- Пользуйтесь финансовыми услугами исключительно через официальные каналы банка — веб-сайты, приложения или проверенные номера служб поддержки клиентов.

- Перед вводом личных или банковских данных всегда тщательно проверяйте URL-адрес.

- Никогда не сообщайте конфиденциальные данные, такие как номер удостоверения личности, PIN-код или учетные данные для онлайн-банкинга, если вы не уверены на все сто процентов, что находитесь на надежном сайте.

Для регулирующих органов и лиц, ответственных за формирование политики:

- Содействовать региональному сотрудничеству в Латинской Америке для более эффективного противодействия трансграничным мошенническим кампаниям.

- Поддерживайте информационные кампании, помогающие гражданам распознавать мошенничество и избегать его.

- Сотрудничать с цифровыми платформами с целью обеспечения ответственности рекламодателей и оперативного удаления мошеннических рекламных кампаний.

Часто задаваемые вопросы (FAQ)

Что такое мошенничество с кредитами?

Мошенничество с кредитами часто сопровождается использованием поддельных рекламных объявлений, в которых мошенники выдают себя за легальные финансовые учреждения, такие как банки. Жертв привлекают привлекательными процентными ставками по новым кредитам или эксклюзивными предложениями по выкупу существующих кредитов с очень гибкими графиками погашения.

Как эта афера сказывается на жертвах?

Цель состоит в том, чтобы похитить личную финансовую информацию, такую как данные кредитных карт и ПИН-коды, которые затем продаются на чёрном рынке или используются в других мошеннических схемах.

Почему мошенничество с использованием социальной инженерии работает?

Мошенники часто создают ложное ощущение срочности, например, предлагая ограниченные по времени или количеством предложения, что подталкивает жертв к немедленным действиям. В сочетании с выглядящими достоверно веб-сайтами авторитетных местных организаций это вызывает у жертв ощущение знакомости, что заставляет их ослабить бдительность настолько, что они перестают проявлять обычную осмотрительность и не проводят тщательную проверку.

Какие методы используют мошенники, занимающиеся выдачей кредитов?

- В рамках мошеннической кампании, зафиксированной в Перу и странах Латинской Америки, используется социальная инженерия посредством целевой фишинговой рекламы в социальных сетях.

- Исследователи Group-IB выявили около 370 уникальных доменов, созданных с целью маскировки под финансовые учреждения.

- Использование сложных скриптов и алгоритмов для проверки качества данных перед их сбором, что повышает их ценность на чёрном рынке.

- Перенаправление обратно на официальные сайты с целью сокрытия мошеннической деятельности и затягивания обнаружения мошенничества жертвами.

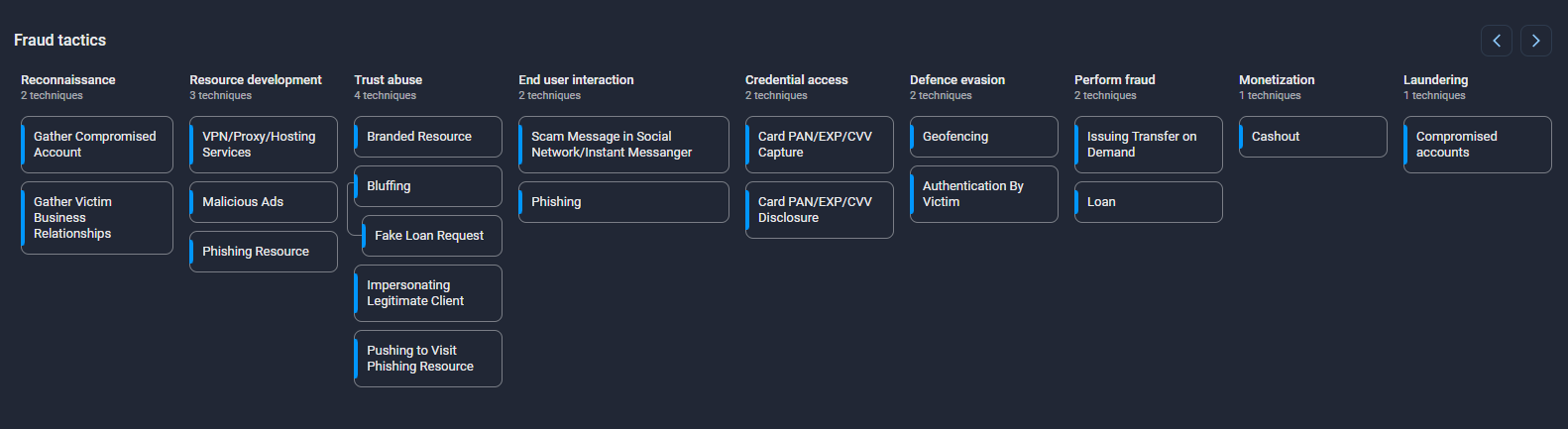

Матрица мошенничества Group-IB

ПРЕДУПРЕЖДЕНИЕ: Вся техническая информация, включая результаты анализа вредоносного ПО, индикаторы компрометации и сведения об инфраструктуре, представленные в данной публикации, предоставляется исключительно в оборонительных целях кибербезопасности и для научно-исследовательских целей. Group-IB не одобряет и не разрешает любое несанкционированное или злонамеренное использование информации, содержащейся в данном документе. Данные и выводы представляют собой аналитическую оценку Group-IB, основанную на имеющихся доказательствах, и призваны помочь организациям выявлять киберугрозы, предотвращать их и реагировать на них.

Group-IB категорически отказывается от ответственности за любое неправомерное использование предоставленной информации. Организациям и читателям рекомендуется использовать эту аналитическую информацию ответственно и в соответствии со всеми применимыми законами и нормативными актами.

В этом блоге могут упоминаться легальные сторонние сервисы, такие как социальные сети и другие, исключительно с целью проиллюстрировать случаи, когда киберпреступники этими платформами или использовали их не по назначению.