การแนะนำ

เมื่อข้ามเทือกเขาแอนดีส เราก็พบว่าตัวเองอยู่ในหุบเขาดิจิทัลของเปรู ที่ซึ่งกลโกงเงินกู้รูปแบบใหม่รอเราอยู่ คล้ายกับแผนการหลอกลวงในบราซิล การปฏิบัติการเหล่านี้เล่นกับความหวังและความสิ้นหวัง ล่อลวงเหยื่อด้วยคำสัญญาว่าจะได้รับความช่วยเหลือทางการเงิน การจัดฉากนั้นน่าเชื่อถือมากจนดูเหมือนว่าความช่วยเหลืออยู่ใกล้แค่เอื้อม – จนกระทั่งมันหายไป ทิ้งให้เหยื่อถูกเอารัดเอาเปรียบและตกอยู่ในความเปราะบาง

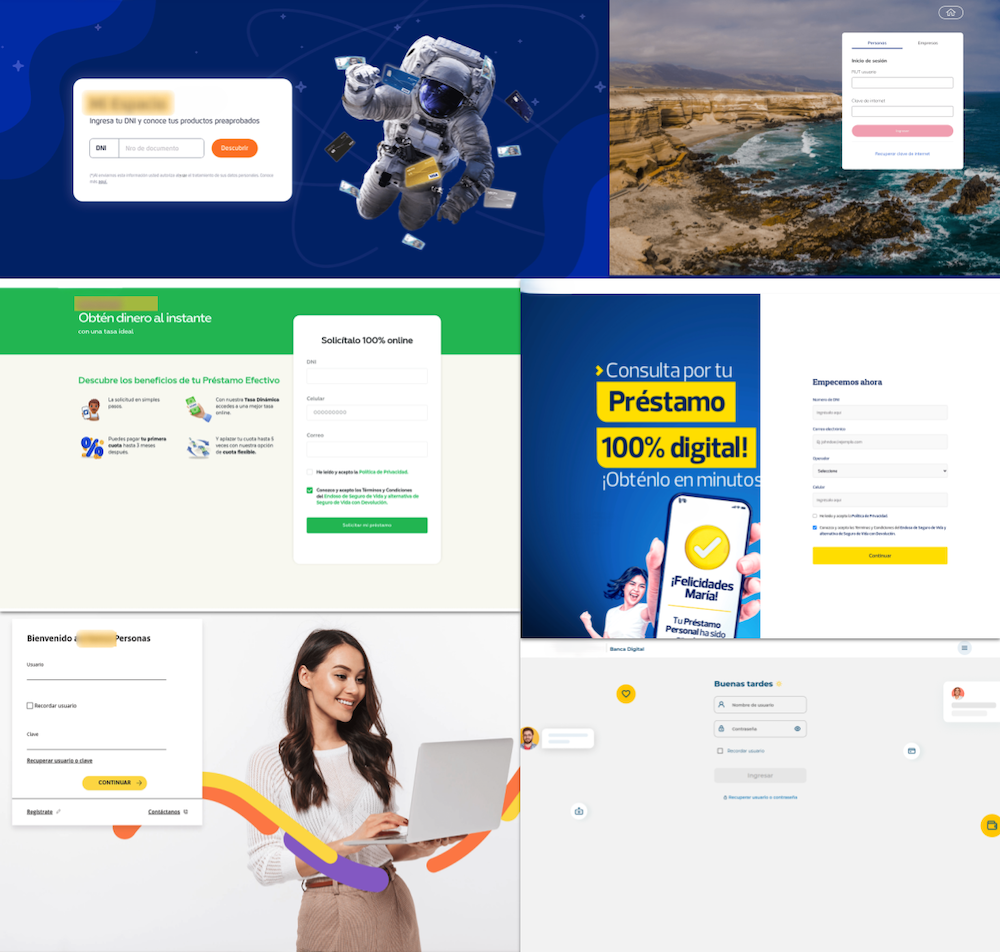

นับตั้งแต่ปี 2024 ผู้ไม่ประสงค์ดีได้สร้างโดเมนปลอมอย่างน้อย 16 โดเมน โดยแอบอ้างเป็นหนึ่งในธนาคารชั้นนำของเปรู

การหลอกลวงแบบฟิชชิ่งนี้มุ่งเป้าไปที่บุคคลโดยใช้กระบวนการสมัครสินเชื่อที่ดูเหมือนถูกต้องตามกฎหมาย เพื่อขโมยข้อมูลบัตรเครดิตและรหัส PIN ที่เกี่ยวข้อง จากนั้นข้อมูลเหล่านี้จะถูกขายในตลาดมืดหรือนำไปใช้ในการหลอกลวงแบบฟิชชิ่งอื่นๆ ต่อไป

การค้นพบที่สำคัญ

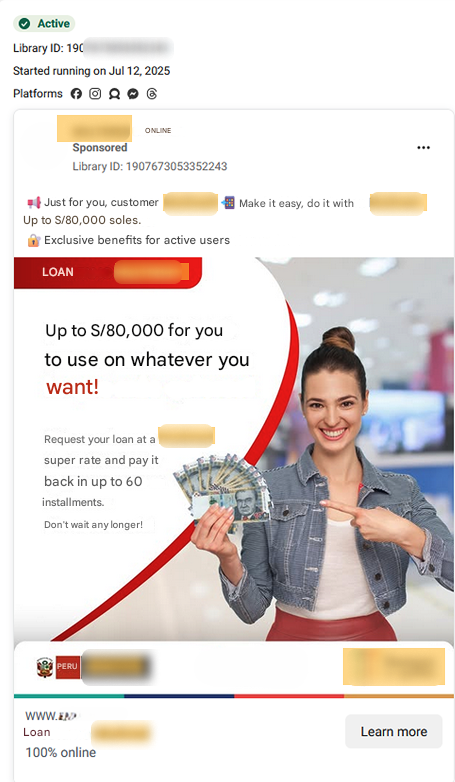

- เพื่อเผยแพร่การหลอกลวง กลุ่มอาชญากรไซเบอร์ได้ใช้โฆษณาบนโซเชียลมีเดียที่แตกต่างกันออกไป

- การหลอกลวงแบบฟิชชิ่งนี้จะขโมยข้อมูลบัตรเครดิตและรหัส PIN ที่ถูกต้องผ่านกระบวนการสมัครสินเชื่อที่ดูเหมือนถูกต้องตามกฎหมาย

- พวกเขาใช้อัลกอริทึมของลูห์นในการตรวจสอบความถูกต้องของหมายเลขบัตรเครดิตที่ป้อนเข้ามา เพื่อให้แน่ใจว่ามิจฉาชีพจะติดต่อกับข้อมูลประจำตัวที่มีคุณภาพสูงเท่านั้น

- มีการระบุโดเมนที่ไม่ซ้ำกันประมาณ 370 โดเมนในแคมเปญฉ้อโกงนี้

- แคมเปญนี้ได้ขยายเป้าหมายไปยังสถาบันการเงินในประเทศอื่นๆ ในละตินอเมริกาด้วย

ใครบ้างที่อาจสนใจบล็อกนี้:

- สถาบันการเงิน – ธนาคารและบริษัทฟินเทคในเปรูและทั่วละตินอเมริกาที่ต้องการทำความเข้าใจกลยุทธ์การหลอกลวงที่เกิดขึ้นใหม่ซึ่งมุ่งเป้าไปที่ลูกค้าของตน

- ผู้เชี่ยวชาญด้านความปลอดภัยทางไซเบอร์ – นักวิเคราะห์ นักล่าภัยคุกคาม และทีมป้องกันการฉ้อโกงที่ศึกษาเทคนิคการฟิชชิ่ง โครงสร้างพื้นฐานของการหลอกลวง และแนวโน้มการฉ้อโกงในระดับภูมิภาค

- ผู้ให้บริการด้านการป้องกันความเสี่ยงทางดิจิทัล – ผู้ขายและ MSSP ที่มุ่งเน้นการตรวจจับและลดผลกระทบจากการละเมิดแบรนด์และการฉ้อโกงออนไลน์

- หน่วยงานกำกับดูแลและผู้กำหนดนโยบาย – องค์กรที่เกี่ยวข้องกับการคุ้มครองผู้บริโภค การฉ้อโกงทางดิจิทัล และอาชญากรรมทางการเงินในภูมิภาคละตินอเมริกา

- นักวิจัยและนักข่าว – ผู้ที่รายงานข่าวเกี่ยวกับอาชญากรรมไซเบอร์ แผนการฉ้อโกง และวิวัฒนาการของแคมเปญฟิชชิง

- ผู้บริโภคที่รอบรู้ – โดยเฉพาะในเปรูและประเทศเพื่อนบ้าน เพื่อให้ตระหนักถึงวิธีการหลอกลวงเงินกู้ที่ซับซ้อนมากขึ้น

กลุ่ม-IB Threat Intelligence พอร์ทัล:

ลูกค้าของ Group-IB สามารถเข้าถึง พอร์ทัล Threat Intelligence ของเราเพื่อรับข้อมูลเพิ่มเติมเกี่ยวกับแผนการฉ้อโกงสินเชื่อที่อธิบายไว้ในบล็อกนี้

จากโฆษณา สู่เหยื่อ: เส้นทางแห่งการหลอกลวง

จากการวิเคราะห์ของเราในช่วงปี 2024 ถึง 2025 พบโฆษณาบนโซเชียลมีเดียที่แตกต่างกันประมาณ 35 รายการ ซึ่งเป็นส่วนประกอบสำคัญของแคมเปญหลอกลวงนี้ โฆษณาเหล่านี้ถูกเผยแพร่อย่างมีกลยุทธ์ในแพลตฟอร์มต่างๆ โดยมีจุดประสงค์เพื่อล่อลวงผู้ใช้ที่ไม่รู้เรื่องให้ตกเป็นเหยื่อของแผนการฉ้อโกง รูปแบบที่สังเกตได้บ่งชี้ถึงการดำเนินการที่ซับซ้อนและมีการพัฒนาอย่างต่อเนื่อง โดยปรับเปลี่ยนกลยุทธ์เพื่อเพิ่มการเข้าถึงและประสิทธิภาพสูงสุด

ป้อนข้อมูล ตรวจสอบความถูกต้อง ส่งออก

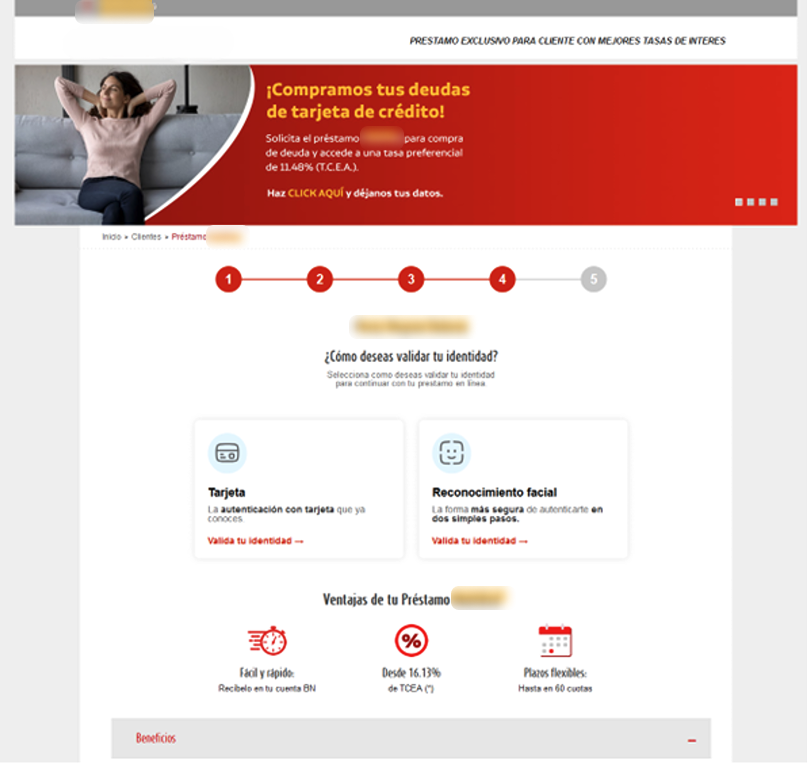

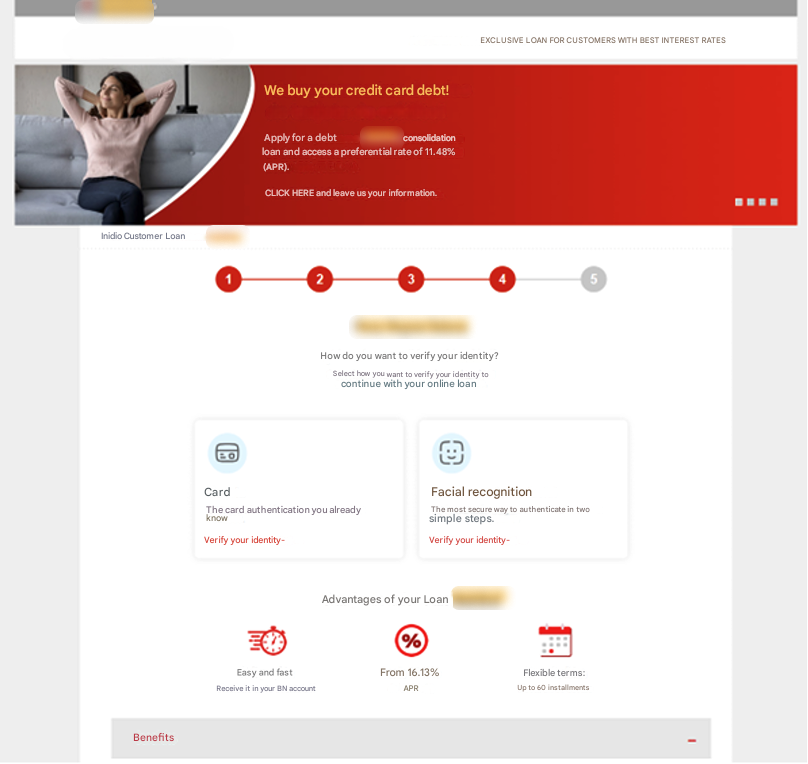

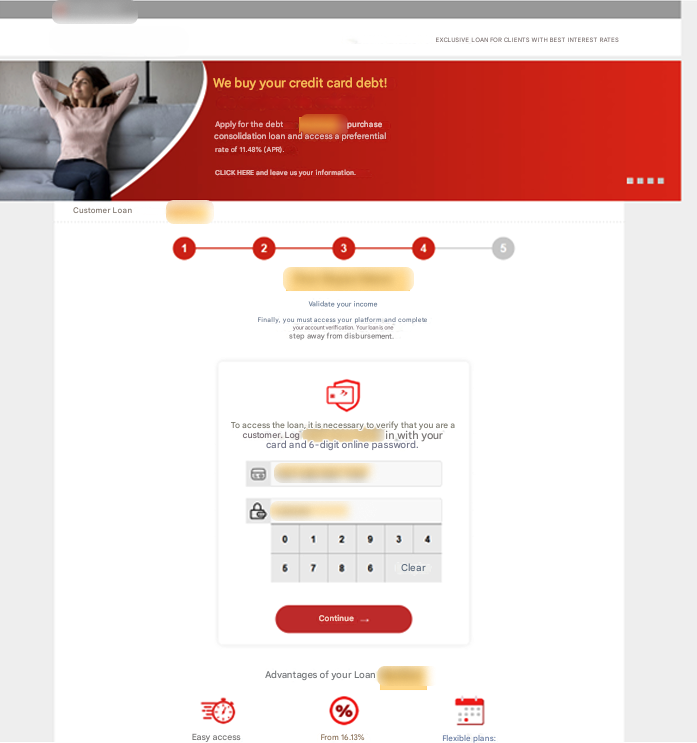

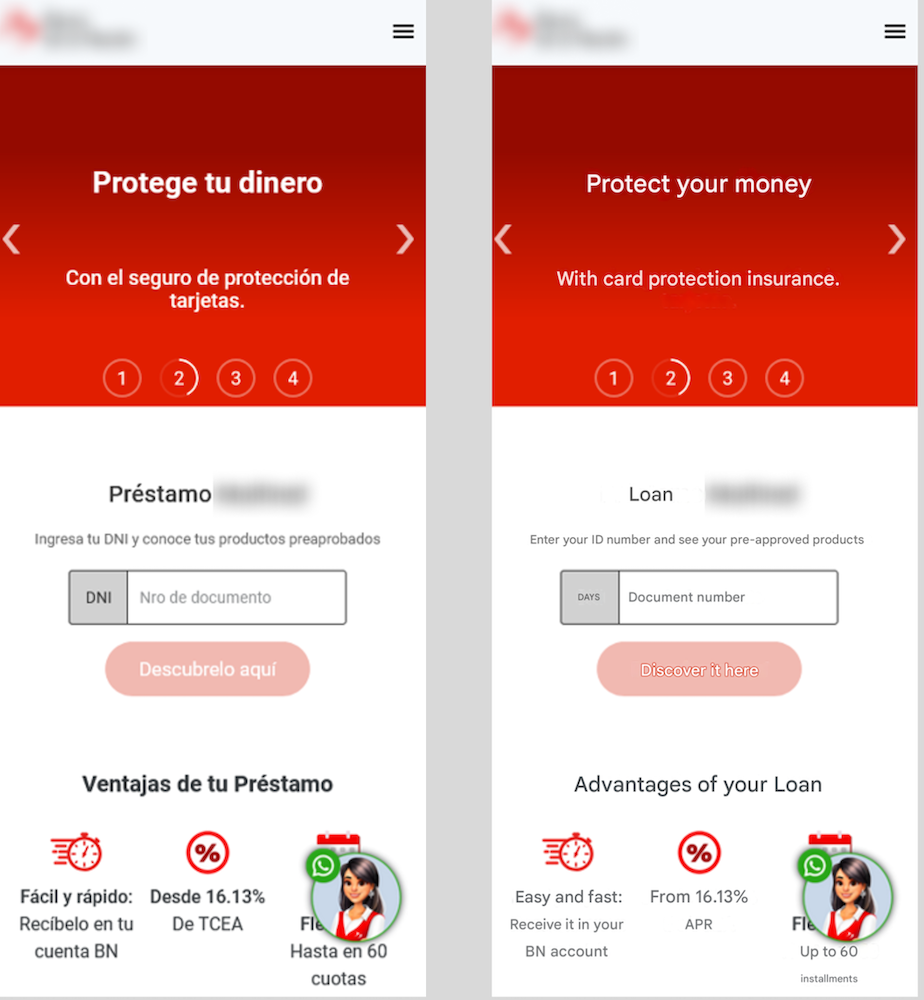

รูปที่ 2: หน้าแรกที่ขอหมายเลขประจำตัวประชาชน (มีคำแปลภาษาอังกฤษให้)

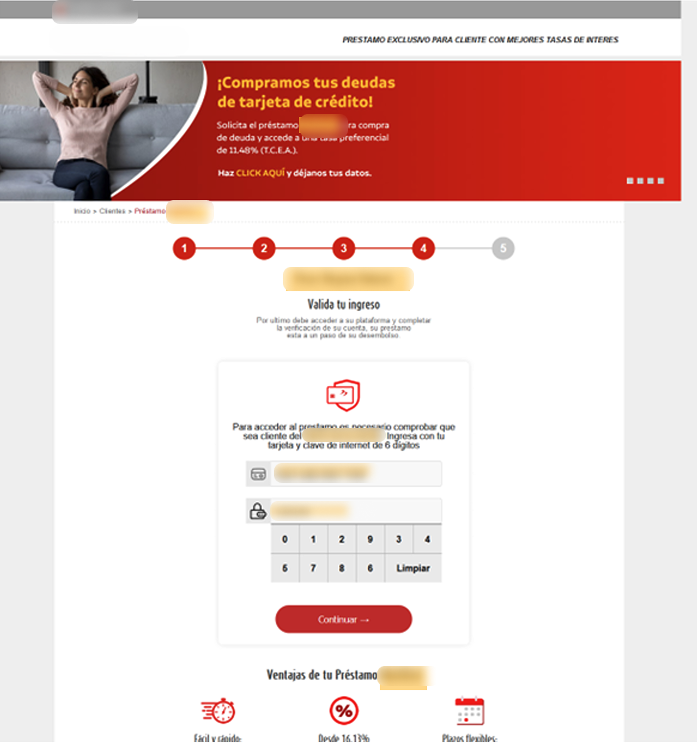

กระบวนการเริ่มต้นอย่างไม่มีพิษภัย โดยเหยื่อป้อนหมายเลขประจำตัวประชาชน เช่น บัตรประจำตัวประชาชน (DNI – Documento nacional de identidad) ที่น่าแปลกคือ ระบบยอมรับข้อมูลทุกอย่าง ทำให้เกิดความเข้าใจผิดว่ากระบวนการดำเนินไปได้ด้วยดี และสร้างความไว้วางใจให้กับเหยื่อ

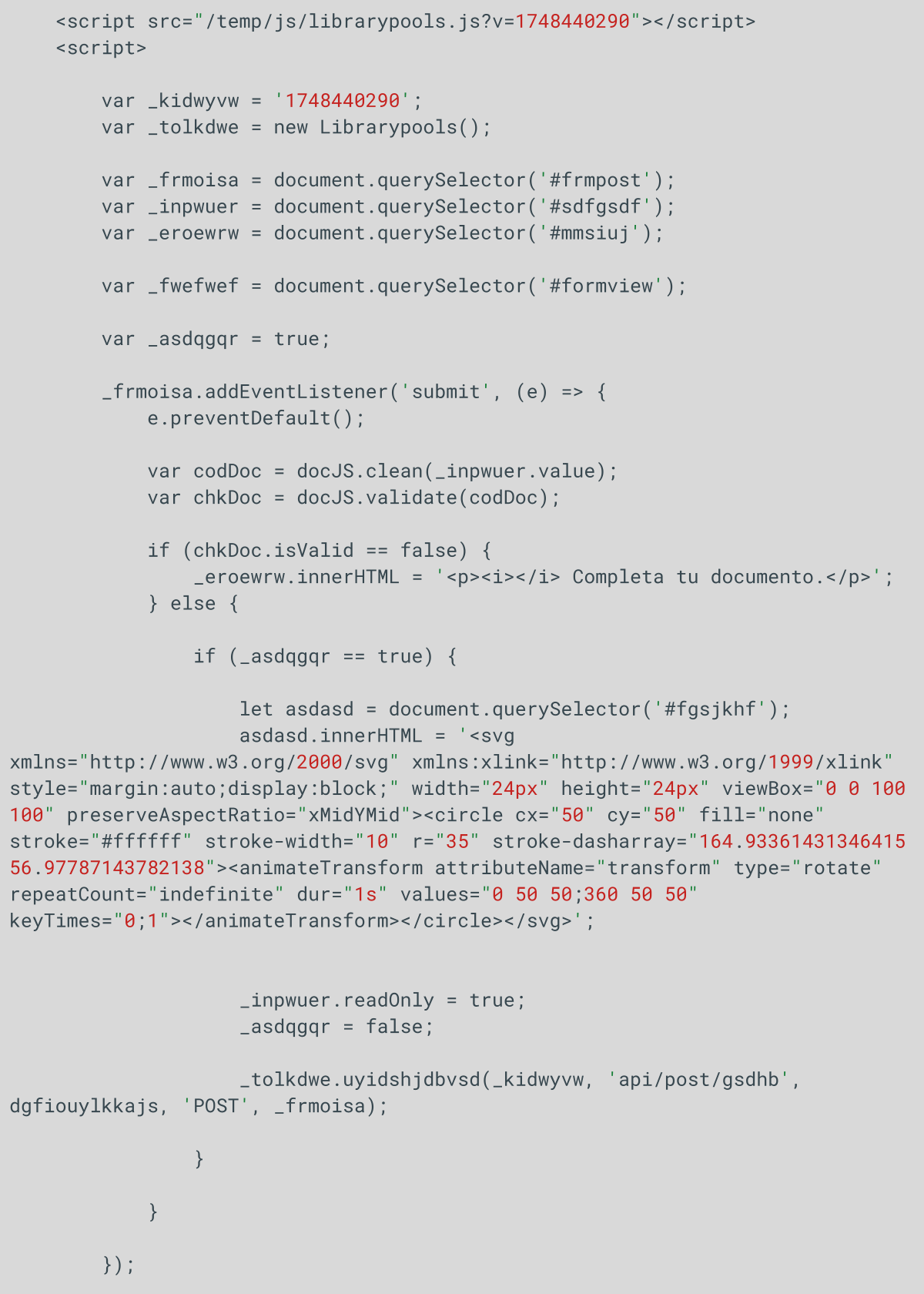

มีสคริปต์อยู่ในหน้าเว็บฟิชชิ่งนี้ซึ่งกำลังประมวลผลข้อมูลอยู่

สคริปต์จะส่งหมายเลขประจำตัว (DNI) ไปยังเซิร์ฟเวอร์ผ่านทาง API endpoint /api/post/gsdhb ก่อนส่ง หมายเลขดังกล่าวจะผ่านขั้นตอนต่อไปนี้:

- การล้างข้อมูล (จะคงไว้เฉพาะตัวเลขเท่านั้น)

- การตรวจสอบความถูกต้อง (ความยาวต้องมีอย่างน้อย 8 ตัวอักษร)

หากการตรวจสอบทั้งหมดผ่านแล้ว ระบบจะส่งคำขอ POST ไปยังเซิร์ฟเวอร์ที่ /api/post/gsdhb พร้อมกับพารามิเตอร์ต่างๆ เช่น DNI และตัวระบุเซสชัน _kidwyvw

รูปที่ 3: ตัวอย่างโค้ด HTML ที่มีตัวแปร “_kidwyvw”

ข้อเสนอเฉพาะบุคคล – กลยุทธ์สร้างความไว้วางใจ

ถัดไป ผู้เสียหายจะได้รับทราบตัวเลือกสินเชื่อหลากหลายรูปแบบที่มีวงเงินและเงื่อนไขการชำระคืนแตกต่างกัน เพื่อกระตุ้นให้พวกเขาเลือกสิ่งที่ดูเหมือนจะเป็นทางออกทางการเงินที่เหมาะสมกับตนเอง

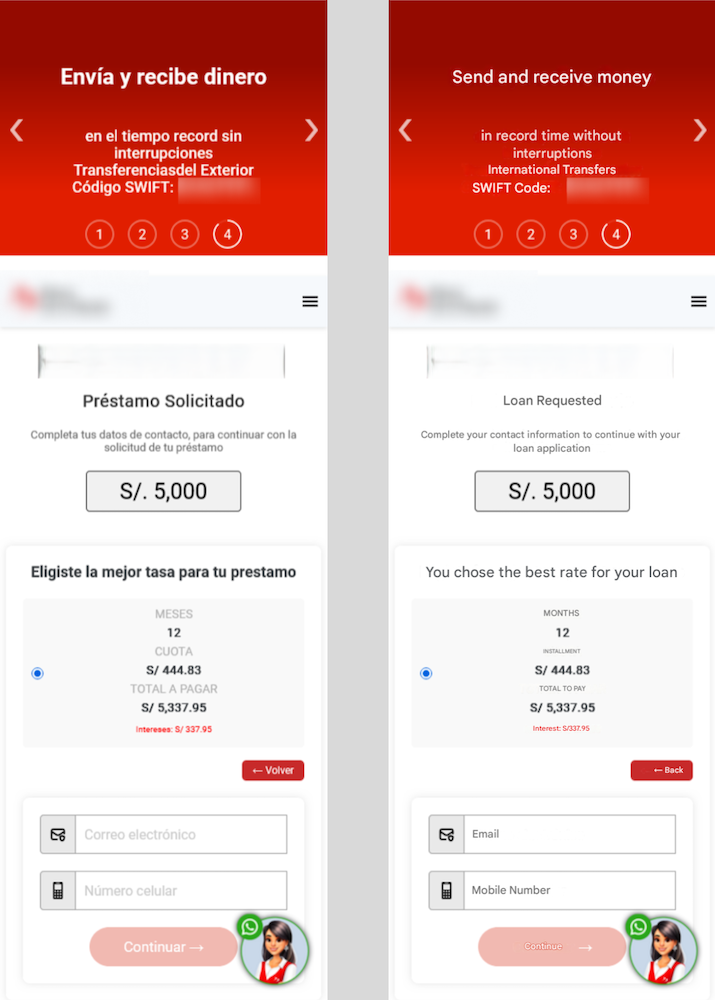

รูปที่ 4: หลังจากเลือกจำนวนเงินกู้แล้ว ผู้เสียหายต้องป้อนอีเมลและหมายเลขโทรศัพท์ (มีคำแปลภาษาอังกฤษให้)

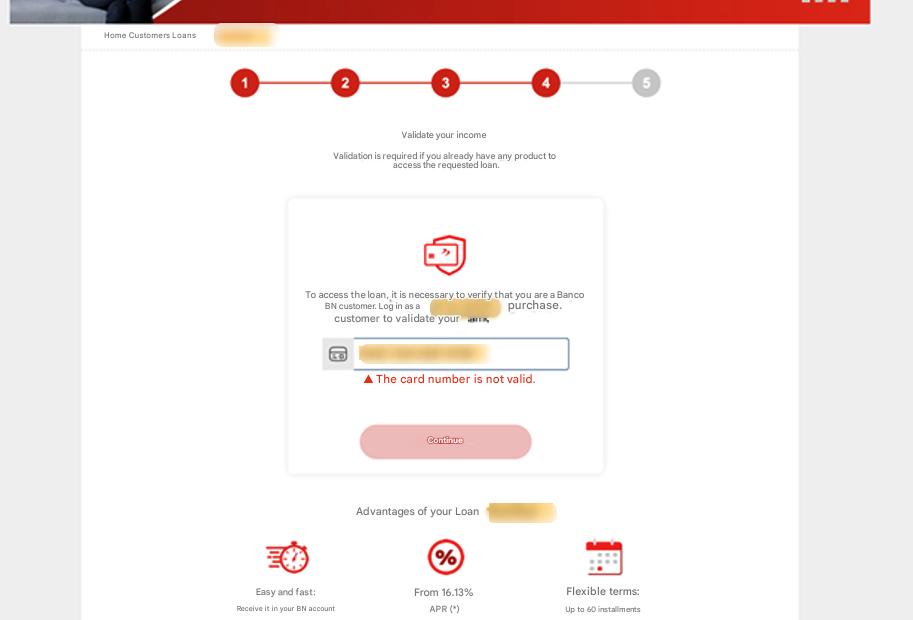

ขั้นตอนต่อไปคือการรวบรวมข้อมูลติดต่อพื้นฐาน เหยื่อจะถูกขอให้ระบุอีเมลและหมายเลขโทรศัพท์ ในขณะที่ช่องอีเมลไม่มีการตรวจสอบความถูกต้องอย่างเข้มงวด แต่หมายเลขโทรศัพท์จะต้องขึ้นต้นด้วยตัวเลขเฉพาะ ซึ่งเป็นการเพิ่มความน่าเชื่อถือให้กับกลโกงนี้อย่างแนบเนียน

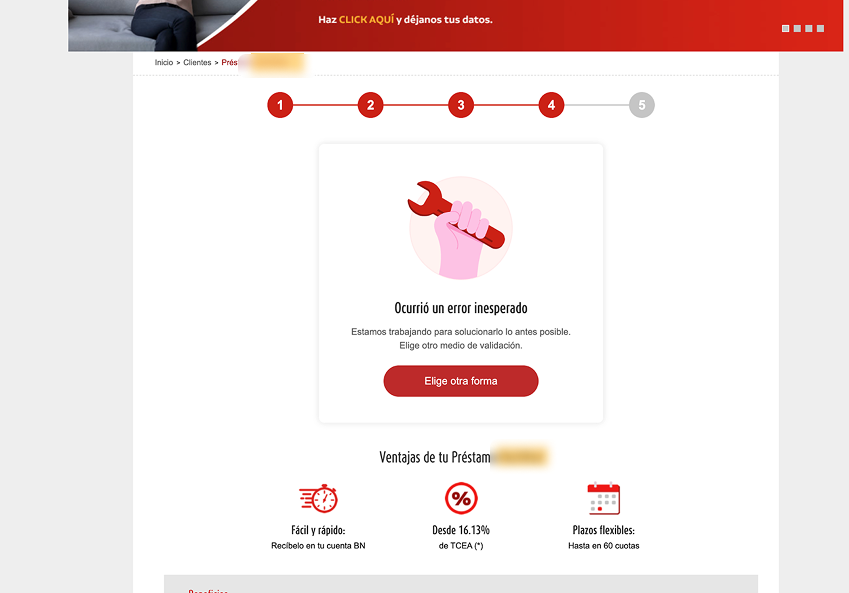

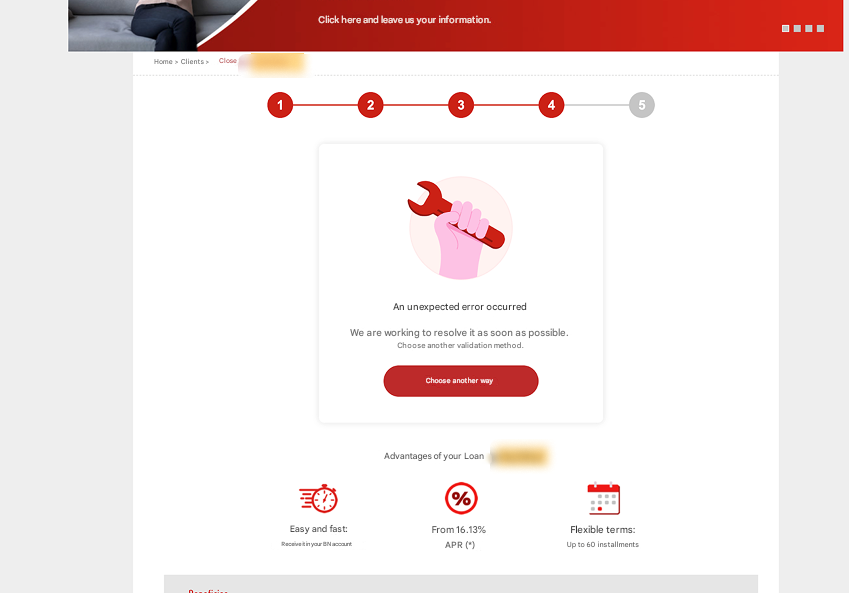

กับดักจะรัดแน่นขึ้นในขั้นตอนการตรวจสอบ โดยจะมีสองตัวเลือกให้เลือกคือ การจดจำใบหน้า หรือการป้อนรายละเอียดบัตรธนาคาร แต่ ฟีเจอร์การจดจำใบหน้าถูกทำให้ใช้งานไม่ได้โดยเจตนา โดยจะแสดงข้อผิดพลาดเสมอ เพื่อหลอกล่อให้เหยื่อเลือกป้อนข้อมูลบัตรแทน

ในกรณีนี้ การหลอกลวงแบบฟิชชิ่งมีความซับซ้อนยิ่งขึ้น ระบบจะตรวจสอบรายละเอียดบัตรที่ป้อนโดยใช้อัลกอริธึมของลูห์น ซึ่งเป็นสูตรตรวจสอบความถูกต้องอย่างง่ายที่ใช้ในการตรวจสอบหมายเลขประจำตัวต่างๆ อัลกอริธึมนี้ถูกใช้กันอย่างแพร่หลายในการตรวจสอบหมายเลขบัตรเครดิต หากระบบไม่รู้จักบัตร ระบบจะแสดงข้อความแสดงข้อผิดพลาด ทำให้เหยื่อหยุดการดำเนินการ วิธีนี้ทำให้แน่ใจได้ว่าพวกมิจฉาชีพจะติดต่อเฉพาะกับบัตรจริงที่ถูกต้องและออกโดยแบรนด์ที่พวกเขากำลังกำหนดเป้าหมายเท่านั้น

เมื่อบัตรได้รับการยืนยันแล้ว ผู้เสียหายจะถูกขอให้ป้อนรายละเอียดที่สำคัญเพิ่มเติม เช่น รหัสผ่านธนาคารออนไลน์และรหัส PIN 6 หลัก จากนั้นรายละเอียดใหม่เหล่านี้จะถูกเชื่อมโยงกับข้อมูลบัตรที่รั่วไหล ทำให้มูลค่าของข้อมูลดังกล่าวในตลาดมืดเพิ่มสูงขึ้นอย่างมาก

หลังจากทำตามขั้นตอนเสร็จสิ้น เหยื่อจะได้รับแจ้งอย่างผิดๆ ว่าใบสมัครสินเชื่อของพวกเขากำลังอยู่ระหว่างการตรวจสอบ และตัวแทนจากธนาคารจะติดต่อกลับในไม่ช้า เพื่อเพิ่มความน่าเชื่อถือให้กับการหลอกลวง เหยื่อจะถูกเปลี่ยนเส้นทางไปยังเว็บไซต์อย่างเป็นทางการของธนาคาร ทำให้พวกเขาไม่รู้ตัวเลยว่าเพิ่งถูกหลอกลวง

ข้ามพรมแดน: ร่องรอยการฉ้อโกงในละตินอเมริกา

ในแผนการหลอกลวงนี้ นักสืบของ Group-IB ได้ระบุโดเมนที่ไม่ซ้ำกันประมาณ 370 โดเมน ซึ่งออกแบบมาเพื่อปลอมแปลงสถาบันการเงินโดยเฉพาะ แม้ว่าเป้าหมายหลักของการปฏิบัติการที่ซับซ้อนนี้ดูเหมือนจะมุ่งไปที่ประเทศเปรู โดยมีการกระทำที่เป็นอันตรายต่อสถาบันการเงินภายในประเทศเป็นจำนวนมาก แต่ภัยคุกคามไม่ได้จำกัดอยู่เพียงประเทศเดียว

จากการวิเคราะห์เพิ่มเติมพบว่า การหลอกลวงนี้ขยายวงกว้างไปยังประเทศอื่นๆ ในละตินอเมริกา โดยแบรนด์และสถาบันการเงินในประเทศต่างๆ เช่น โคลอมเบีย เอลซัลวาดอร์ ชิลี และเอกวาดอร์ ก็ตกเป็นเป้าหมายเช่นกัน

โดยเฉพาะอย่างยิ่ง ความพยายามในการปลอมแปลงตัวตนที่ตรวจพบ ได้แก่:

- เปรู: มีแบรนด์ทางการเงินที่แตกต่างกันสามแบรนด์ที่ถูกลอกเลียนแบบภายในประเทศเปรู

- โคลอมเบีย : แบรนด์ทางการเงินแห่งหนึ่งในโคลอมเบียตกเป็นเป้าหมายของการโจมตี

- เอลซัลวาดอร์ : แบรนด์ทางการเงินแห่งหนึ่งในเอลซัลวาดอร์ตกเป็นเป้าหมาย

- ชิลี : แบรนด์ทางการเงินแห่งหนึ่งในชิลีตกเป็นเป้าหมายของการโจมตี

- เอกวาดอร์ : แบรนด์ทางการเงินแห่งหนึ่งในเอกวาดอร์ตกเป็นเป้าหมายของการโจมตี

นี่แสดงให้เห็นถึงกลยุทธ์ระดับภูมิภาคที่กว้างขึ้นซึ่งผู้กระทำผิดใช้ โดยมีเป้าหมายเพื่อแสวงหาประโยชน์จากช่องโหว่ในหลายตลาดภายในภูมิภาคละตินอเมริกา การค้นพบโดเมนที่ไม่ซ้ำกันจำนวนมากเช่นนี้ แสดงให้เห็นถึงขนาดและความซับซ้อนของการปฏิบัติการฉ้อโกงครั้งนี้

รูปที่ 9: ผลการวิจัยของ Group-IB ชี้ให้เห็นว่าการฉ้อโกงได้ขยายวงกว้างไปทั่วละตินอเมริกา

เบื้องหลังม่าน: ข้อมูลเชิงเทคนิคเกี่ยวกับเพย์โหลด JavaScript

การตรวจสอบโครงสร้างพื้นฐานของการหลอกลวงอย่างละเอียดเผยให้เห็นไฟล์ JavaScript ชื่อ librarypools.js ซึ่งอยู่ในไดเร็กทอรี /temp/js/ สคริปต์นี้มีบทบาทสำคัญในการรวบรวมและส่งข้อมูลออกไป และมีจุดที่น่าสงสัยหลายจุดที่บ่งชี้ถึงเจตนาร้าย:

- ชื่อฟังก์ชันที่ถูกทำให้คลุมเครือ: คลาส Librarypools ประกอบด้วยฟังก์ชันที่มีชื่อแบบสุ่มหรือไม่มีความหมาย เช่น uyidshjdbvsd, fghdgnfdddv และ sdfgsdfgsf การทำให้ชื่อฟังก์ชันคลุมเครือโดยเจตนานี้ทำให้การวิเคราะห์ทำได้ยากขึ้น และเป็นลักษณะเด่นของชุดเครื่องมือฟิชชิ่ง

- การเก็บรวบรวมข้อมูลจากแบบฟอร์มอย่างครอบคลุม: ฟังก์ชัน serialize() ของสคริปต์จะดึงข้อมูลที่ผู้ใช้ป้อนจากทุกช่องข้อมูลมาตรฐานในแบบฟอร์ม รวมถึงชื่อ รหัสผ่าน อีเมล และข้อมูลการชำระเงิน และเตรียมข้อมูลเหล่านั้นสำหรับการส่งออกผ่านการเรียกใช้ fetch หรือ XMLHttpRequest ที่สร้างขึ้นแบบไดนามิก เส้นทางการส่งข้อมูลถูกสร้างขึ้นโดยใช้ส่วนของเส้นทางเฉพาะเซสชัน ทำให้การตรวจจับโดยตัวกรองแบบคงที่ทำได้ยากขึ้น

- การตรวจสอบหมายเลขบัตรด้วยอัลกอริทึม Luhn: ฟังก์ชันชื่อ sdfgsdfgsf() ใช้การตรวจสอบด้วยอัลกอริทึม Luhn เพื่อตรวจสอบว่าหมายเลขบัตรที่ส่งมานั้นอาจถูกต้องหรือไม่ ซึ่งจะช่วยลดข้อมูลที่ไม่จำเป็นสำหรับมิจฉาชีพและกรองข้อมูลที่พิมพ์ผิดหรือข้อมูลปลอมออกไป

- การกำหนดเส้นทางเองและความสอดคล้องของธีม: เมธอด gegsdfgsh() จะแมปอินพุตตัวเลขไปยังธีมฟิชชิ่งภาษาสเปน เช่น 'mi-prestamo-nacion', 'dineroalinstante' และ 'reconocimiento-facial' ปลายทางเหล่านี้เสริมสร้างภาพลวงตาของความถูกต้องตามกฎหมายและบ่งชี้ถึงแบ็กเอนด์แบบโมดูลาร์ที่สามารถจำลองแบรนด์หรือบริการสินเชื่อได้หลายแบบ

- ตรรกะการตรวจสอบความถูกต้องแบบมีเงื่อนไข: ตัวตรวจสอบความถูกต้องของข้อมูลขาเข้าจะช่วยให้มั่นใจได้ว่าข้อมูลในช่องต่างๆ เช่น หมายเลขโทรศัพท์และที่อยู่อีเมลเป็นไปตามรูปแบบที่คาดไว้ ซึ่งจะช่วยเสริมสร้างความไว้วางใจของเหยื่อและปรับปรุงคุณภาพของข้อมูลที่ได้มา

การจัดวางสคริปต์นี้อย่างมีกลยุทธ์ในไดเร็กทอรีย่อยชั่วคราว (/temp/js/) และสถาปัตยกรรมแบบโมดูลาร์ แสดงให้เห็นถึงโครงสร้างพื้นฐานที่ปรับขนาดได้ ซึ่งออกแบบมาเพื่อรองรับแคมเปญหลายรายการโดยมีการกำหนดค่าใหม่น้อยที่สุด

บทสรุป

การหลอกลวงแบบฟิชชิ่งในเปรู โดยเฉพาะอย่างยิ่งที่เกี่ยวข้องกับข้อเสนอสินเชื่อปลอม แสดงให้เห็นถึงความก้าวหน้าทางเทคนิคที่เพิ่มมากขึ้น ด้วยการผสมผสานเทคนิคการหลอกลวงทางสังคมที่มีประสิทธิภาพเข้ากับการเขียนสคริปต์แบบไดนามิก การตรวจสอบฐานข้อมูล และรหัสที่ซ่อนเร้น พวกมิจฉาชีพสามารถเพิ่มความน่าเชื่อถือของแคมเปญของตนให้สูงสุด ในขณะที่เก็บรวบรวมเฉพาะข้อมูลส่วนตัวที่มีคุณภาพสูงเท่านั้น

การผสานกันระหว่างการmanipulationทางจิตวิทยาและความแม่นยำทางเทคนิคนี้เน้นย้ำถึงความสำคัญของข่าวกรองภัยคุกคามในการทำความเข้าใจกลยุทธ์การหลอกลวงในระดับภูมิภาคและการพัฒนากลยุทธ์รับมือที่ได้ผล

ข้อแนะนำ

สำหรับสถาบันการเงิน:

- ลงทุนกับการให้ความรู้แก่ลูกค้าเชิงรุก เพื่อช่วยให้ผู้ใช้สามารถรับรู้ถึงสัญญาณเตือนภัยของข้อเสนอสินเชื่อที่เป็นการฉ้อโกง

- เสริมสร้างการตรวจสอบความเสี่ยงทางดิจิทัลผ่านบริการต่างๆ เช่น แพลตฟอร์ม Digital Risk Protection ของ Group-IB ซึ่งสามารถช่วยให้คุณดำเนินการได้อย่างรวดเร็วเพื่อทำลายโดเมนฟิชชิ่งที่แอบอ้างเป็นแบรนด์ของคุณ

- ใช้ระบบป้องกันหลายชั้น เช่น การตรวจสอบสิทธิ์แบบหลายปัจจัยและการแจ้งเตือนการทำธุรกรรม เพื่อปกป้องลูกค้าแม้ว่าข้อมูลประจำตัวจะถูกบุกรุกก็ตาม

- แบ่งปันข้อมูลเชิงลึกและแนวปฏิบัติที่ดีที่สุดกับผู้ร่วมงานและหน่วยงานกำกับดูแล เพื่อให้ทันต่อรูปแบบการฉ้อโกงที่เกิดขึ้นใหม่

สำหรับผู้บริโภค:

- โปรดจำไว้ว่า: หากข้อเสนอสินเชื่อใดดูดีเกินจริง ก็อาจจะไม่เป็นความจริง

- ควรใช้บริการทางการเงินผ่านช่องทางธนาคารอย่างเป็นทางการเท่านั้น เช่น เว็บไซต์ แอปพลิเคชัน หรือหมายเลขบริการลูกค้าที่ได้รับการยืนยันแล้ว

- ตรวจสอบ URL อีกครั้งทุกครั้งก่อนป้อนข้อมูลส่วนตัวหรือข้อมูลธนาคาร

- อย่าเปิดเผยข้อมูลส่วนตัวที่สำคัญ เช่น หมายเลขบัตรประชาชน รหัส PIN หรือข้อมูลการเข้าสู่ระบบธนาคารออนไลน์ เว้นแต่คุณแน่ใจอย่างยิ่งว่าคุณกำลังใช้งานแพลตฟอร์มที่ถูกต้อง

สำหรับหน่วยงานกำกับดูแลและผู้กำหนดนโยบาย:

- ส่งเสริมความร่วมมือระดับภูมิภาคในละตินอเมริกา เพื่อตอบสนองต่อแคมเปญฉ้อโกงข้ามพรมแดนได้อย่างมีประสิทธิภาพยิ่งขึ้น

- สนับสนุนโครงการสร้างความตระหนักรู้ที่ช่วยให้ประชาชนสามารถสังเกตและหลีกเลี่ยงการหลอกลวงได้

- ร่วมมือกับแพลตฟอร์มดิจิทัลเพื่อตรวจสอบความรับผิดชอบของผู้ลงโฆษณา และเพื่อให้แน่ใจว่าแคมเปญที่ฉ้อโกงจะถูกลบออกอย่างรวดเร็ว

คำถามที่พบบ่อย (FAQ)

การหลอกลวงเกี่ยวกับการกู้ยืมเงินคืออะไร?

การหลอกลวงเรื่องเงินกู้มักเกี่ยวข้องกับการใช้โฆษณาชวนเชื่อปลอมที่แอบอ้างเป็นสถาบันการเงินที่ถูกต้องตามกฎหมาย เช่น ธนาคาร เหยื่อจะถูกล่อลวงด้วยอัตราดอกเบี้ยที่น่าดึงดูดใจสำหรับเงินกู้ใหม่ หรือข้อเสนอพิเศษในการซื้อคืนเงินกู้ที่มีอยู่พร้อมแผนการชำระคืนที่ยืดหยุ่นมาก

การหลอกลวงนี้ส่งผลกระทบต่อเหยื่ออย่างไร?

จุดประสงค์คือการรวบรวมข้อมูลทางการเงินส่วนบุคคล เช่น รายละเอียดบัตรเครดิตและหมายเลข PIN ซึ่งจะนำไปขายในตลาดมืดหรือใช้ในการฉ้อโกงรูปแบบอื่นๆ

เหตุใดกลโกงทางสังคมจึงได้ผล?

พวกมิจฉาชีพมักสร้างความรู้สึกเร่งด่วนปลอมๆ เช่น การเสนอโปรโมชั่นที่มีเวลาจำกัดหรือมีจำนวนจำกัด เพื่อกดดันให้เหยื่อรีบดำเนินการทันที เมื่อรวมกับเว็บไซต์ที่ดูเหมือนจริงของสถาบันท้องถิ่นที่น่าเชื่อถือ เหยื่อจึงเกิดความคุ้นเคยและลดความระมัดระวังลง จนละเลยการตรวจสอบและวิเคราะห์อย่างรอบคอบ

กลุ่มมิจฉาชีพหลอกลวงเรื่องเงินกู้ใช้เทคนิคอะไรบ้าง?

- การหลอกลวงที่พบในเปรูและละตินอเมริกาใช้วิธีวิศวกรรมสังคมผ่านโฆษณาฟิชชิ่งแบบเจาะจงเป้าหมายบนโซเชียลมีเดีย

- นักวิจัยของ Group-IB ได้ระบุโดเมนที่ไม่ซ้ำกันประมาณ 370 โดเมน ซึ่งออกแบบมาเพื่อปลอมแปลงเป็นสถาบันการเงิน

- การใช้สคริปต์และอัลกอริธึมขั้นสูงเพื่อตรวจสอบคุณภาพของข้อมูลก่อนการเก็บเกี่ยว ทำให้ข้อมูลมีมูลค่าสูงขึ้นในตลาดมืด

- การเปลี่ยนเส้นทางกลับไปยังเว็บไซต์ทางการเพื่อปกปิดกิจกรรมหลอกลวงและชะลอการตรวจจับของเหยื่อ

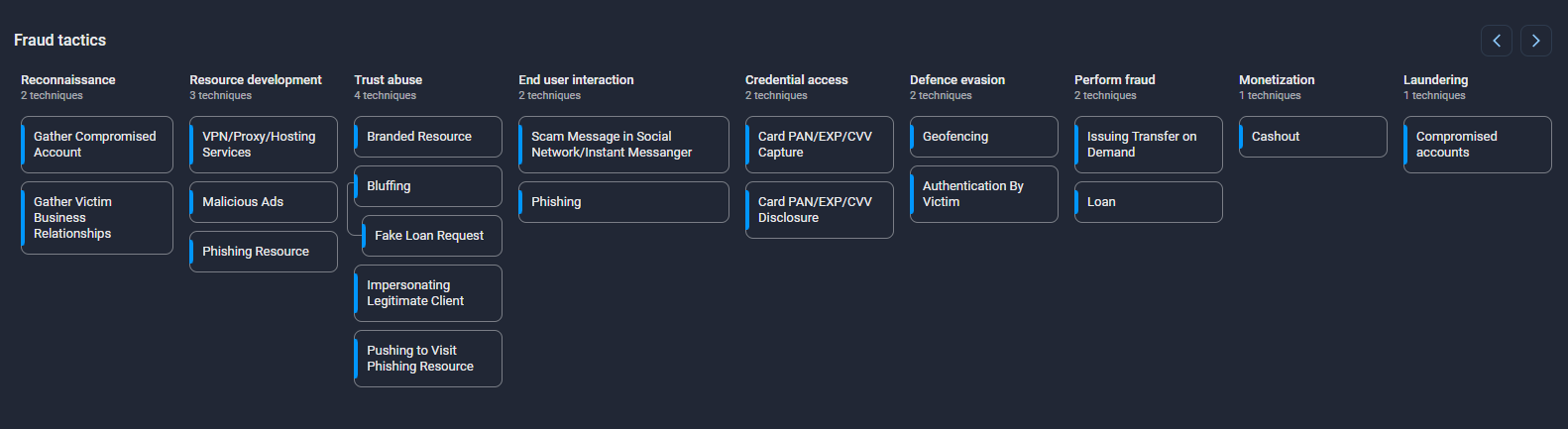

เมทริกซ์การฉ้อโกงของกลุ่ม IB

ข้อสงวนสิทธิ์: ข้อมูลทางเทคนิคทั้งหมด รวมถึงการวิเคราะห์มัลแวร์ ตัวบ่งชี้การบุกรุก และรายละเอียดโครงสร้างพื้นฐานที่ให้ไว้ในเอกสารฉบับนี้ เผยแพร่เพื่อวัตถุประสงค์ด้านการป้องกันภัยทางไซเบอร์และการวิจัยเท่านั้น Group-IB ไม่รับรองหรืออนุญาตให้มีการใช้งานข้อมูลในที่นี้โดยไม่ได้รับอนุญาตหรือในทางที่ก่อให้เกิดความเสียหาย ข้อมูลและข้อสรุปแสดงถึงการประเมินเชิงวิเคราะห์ของ Group-IB โดยอิงจากหลักฐานที่มีอยู่ และมีจุดประสงค์เพื่อช่วยให้องค์กรต่างๆ ตรวจจับ ป้องกัน และตอบสนองต่อภัยคุกคามทางไซเบอร์

Group-IB ขอปฏิเสธความรับผิดชอบใดๆ ต่อการนำข้อมูลที่ให้ไว้ไปใช้ในทางที่ผิด องค์กรและผู้อ่านควรใช้ข้อมูลนี้อย่างมีความรับผิดชอบและปฏิบัติตามกฎหมายและข้อบังคับที่เกี่ยวข้องทั้งหมด

บล็อกนี้อาจมีการอ้างอิงถึงบริการของบุคคลที่สามที่ถูกต้องตามกฎหมาย เช่น แพลตฟอร์มโซเชียลมีเดียและอื่นๆ เพียงเพื่อเป็นตัวอย่างกรณีที่ผู้ก่อภัยคุกคามได้ใช้แพลตฟอร์มเหล่านี้ในทางที่ผิดหรือใช้ในทางที่ไม่เหมาะสม