Introduzione

Attraversando le Ande, ci siamo ritrovati nelle valli digitali del Perù, dove ci attendeva una nuova variante della truffa dei prestiti. Proprio come gli schemi utilizzati in Brasile, queste operazioni sfruttavano la speranza e la disperazione delle vittime, attirandole con promesse di sollievo finanziario. Il sistema era così convincente che sembrava che l'aiuto fosse a portata di mano, finché non svaniva, lasciando le vittime sfruttate e vulnerabili.

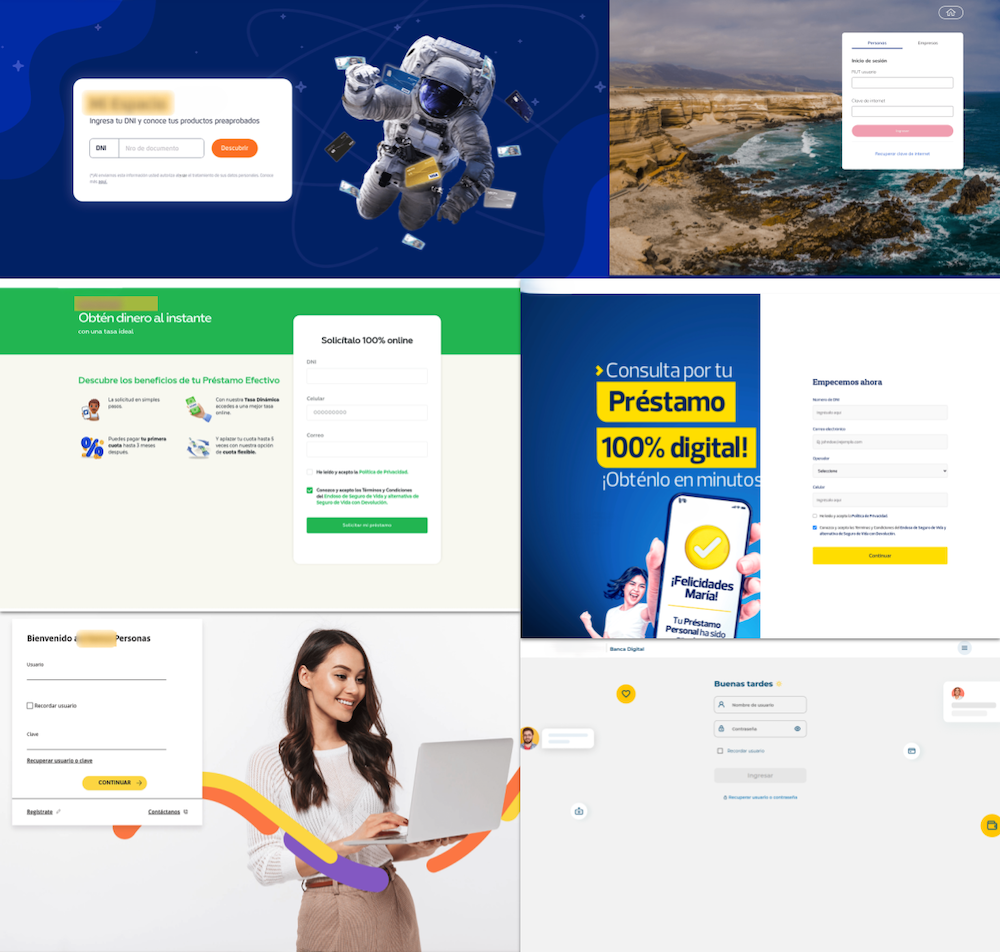

Dal 2024, gli autori delle minacce hanno creato almeno 16 domini truffaldini che si spacciano per una delle principali banche del Perù.

Questo particolare tipo di phishing prende di mira gli utenti attraverso una procedura di richiesta di prestito apparentemente legittima, progettata per raccogliere credenziali di carte di credito valide e i relativi codici PIN. Queste credenziali vengono poi vendute sul mercato nero o utilizzate in ulteriori attività di phishing.

Scoperte fondamentali

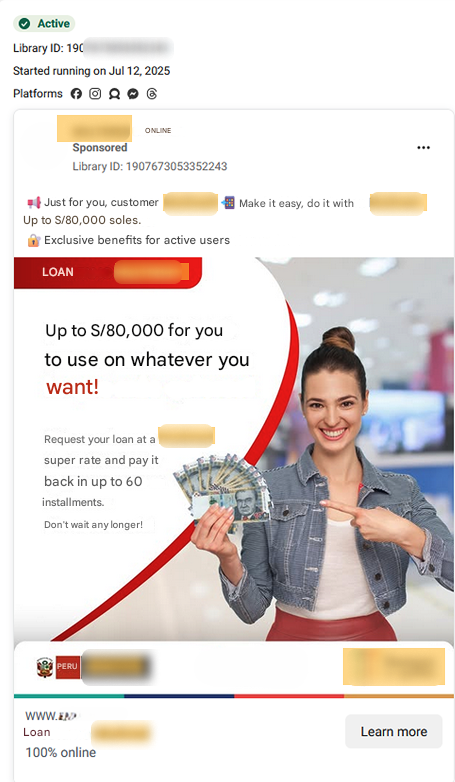

- Per diffondere la campagna di truffa, i criminali informatici hanno utilizzato diversi annunci pubblicitari sui social media.

- Lo schema di phishing raccoglie credenziali di carte di credito valide e codici PIN attraverso una procedura di richiesta di prestito apparentemente legittima.

- Hanno utilizzato l'algoritmo di Luhn per verificare la validità dei numeri di carta di credito inseriti, assicurandosi che i truffatori avessero a che fare solo con credenziali di alta qualità.

- In questa campagna fraudolenta sono stati identificati circa 370 domini unici.

- La campagna ha esteso i propri obiettivi alle istituzioni finanziarie di altri paesi dell'America Latina.

A chi potrebbe interessare questo blog:

- Istituzioni finanziarie – Banche e fintech in Perù e in tutta l'America Latina che desiderano comprendere le nuove tattiche di truffa rivolte ai propri clienti.

- Professionisti della sicurezza informatica: analisti, cacciatori di minacce e team di prevenzione delle frodi che studiano tecniche di phishing, infrastrutture di truffa e tendenze regionali in materia di frodi.

- Fornitori di protezione dai rischi digitali – Venditori e MSSP specializzati nell'individuazione e nella mitigazione degli abusi del marchio e delle frodi online.

- Autorità di regolamentazione e responsabili politici – Organizzazioni che si occupano di tutela dei consumatori, frodi digitali e criminalità finanziaria nella regione LATAM.

- Ricercatori e giornalisti – Coloro che si occupano di criminalità informatica, truffe e dell'evoluzione delle campagne di phishing.

- Consumatori informati – Soprattutto in Perù e nei paesi confinanti, per sensibilizzare l'opinione pubblica sulle sofisticate modalità operative delle truffe sui prestiti.

Threat Intelligence di Group-IB:

I clienti di Group-IB possono accedere Threat Intelligence nostro Threat Intelligence per ulteriori informazioni sullo schema di frode creditizia descritto in questo blog.

Dagli annunci alle vittime: il percorso della truffa

Tra il 2024 e il 2025, la nostra analisi ha identificato circa 35 diversi annunci pubblicitari sui social media che operano come componenti integranti di questa campagna truffaldina. Questi annunci, strategicamente diffusi su varie piattaforme, sono progettati per attirare utenti ignari in schemi fraudolenti. I modelli osservati suggeriscono un'operazione sofisticata e in continua evoluzione, che adatta continuamente le sue tattiche per massimizzare la portata e l'efficacia.

Inserisci, convalida, esfiltra

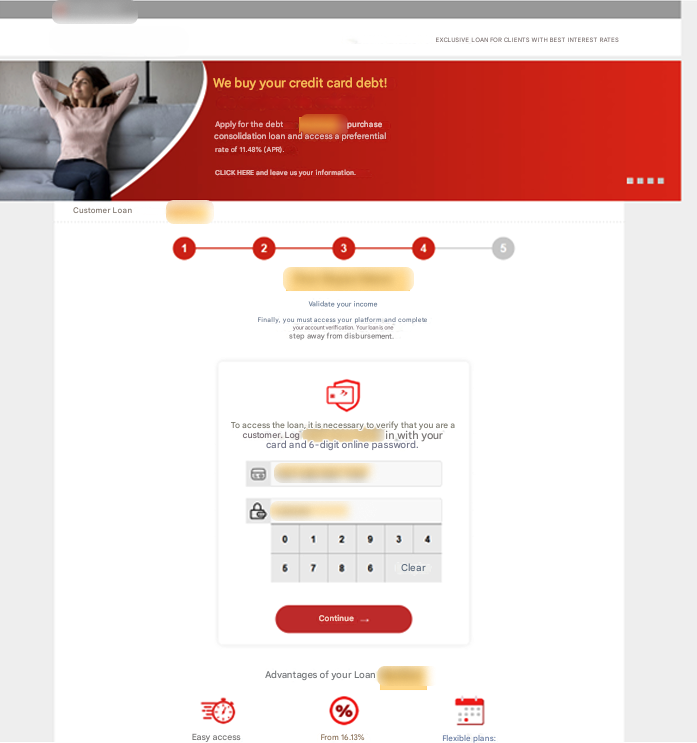

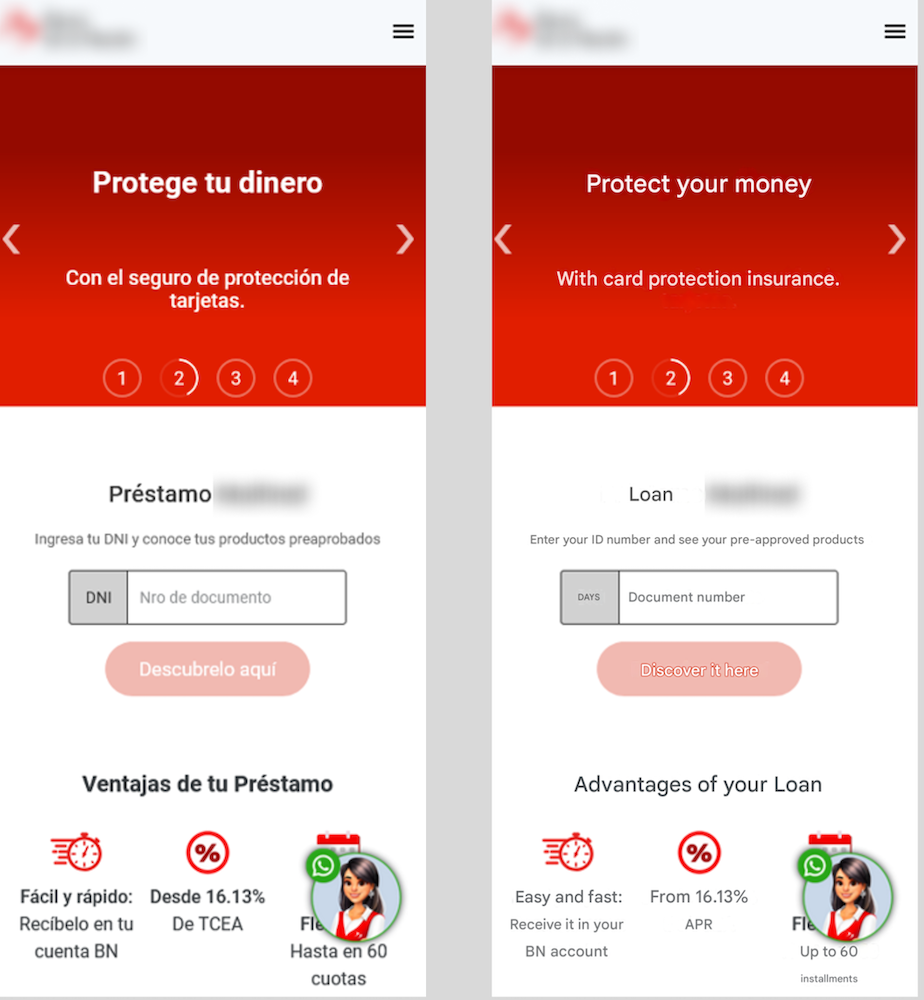

Figura 2: Pagina iniziale che richiede il numero di identificazione. Traduzione in inglese fornita.

Il percorso inizia in modo apparentemente innocuo, con la vittima che inserisce il proprio numero di identificazione nazionale, come il DNI (Documento nacional de identidad – Carta d'identità nazionale). Stranamente, qualsiasi dato inserito viene accettato, creando un falso senso di progresso e conquistando la fiducia della vittima.

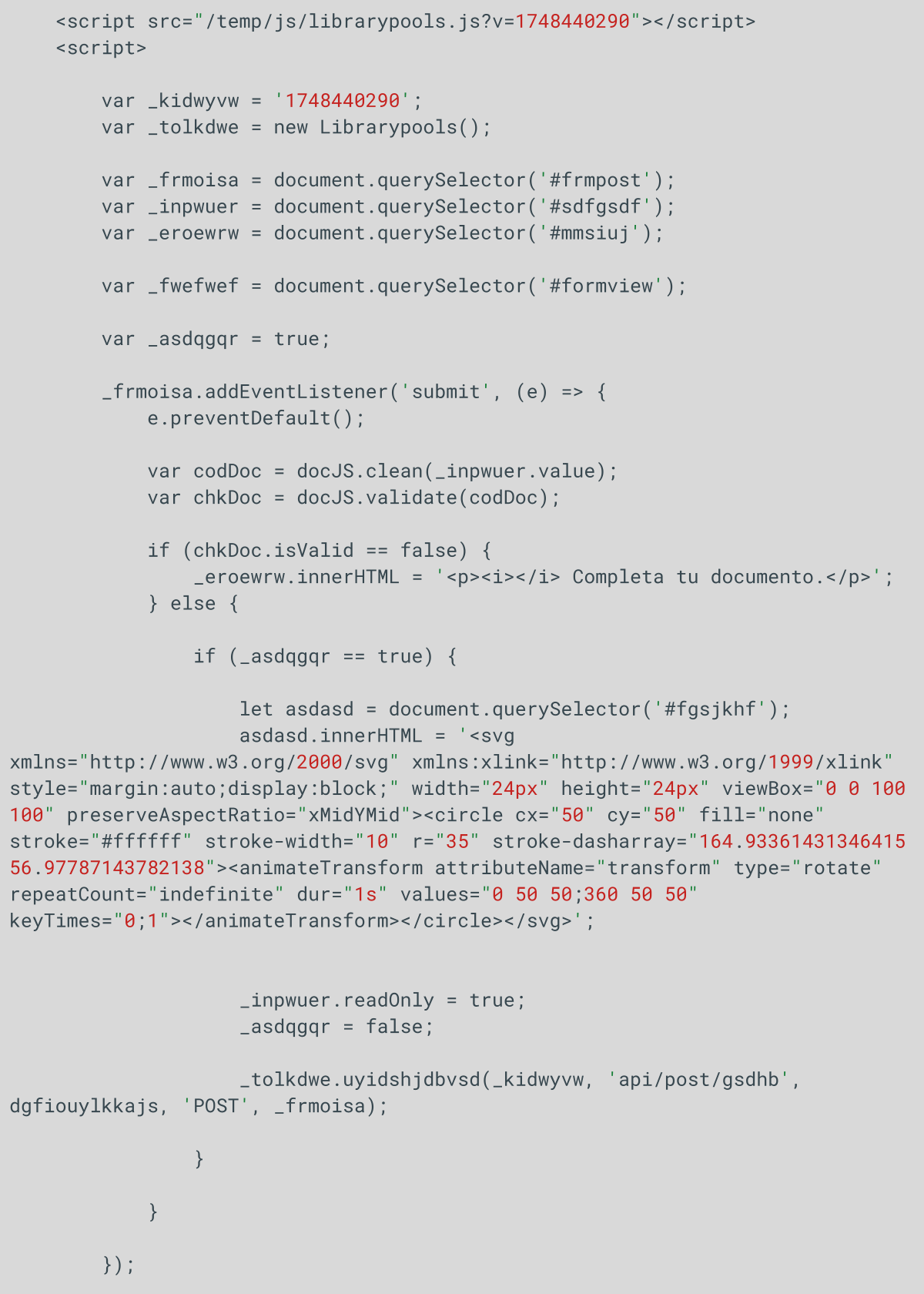

In questa pagina di phishing è presente uno script che elabora i dati.

Lo script invia il DNI (numero di identificazione) al server tramite l'endpoint API /api/post/gsdhb. Prima dell'invio, il numero viene sottoposto alle seguenti operazioni:

- Pulizia (vengono conservati solo i caratteri numerici).

- Convalida (la lunghezza deve essere esattamente di 8 caratteri).

Se tutti i controlli vengono superati, viene inviata una richiesta POST al server all'indirizzo /api/post/gsdhb insieme a parametri quali il DNI e l'identificatore di sessione _kidwyvw.

Figura 3: Frammento del codice html con la variabile "_kidwyvw".

Offerte personalizzate: uno stratagemma per instaurare fiducia

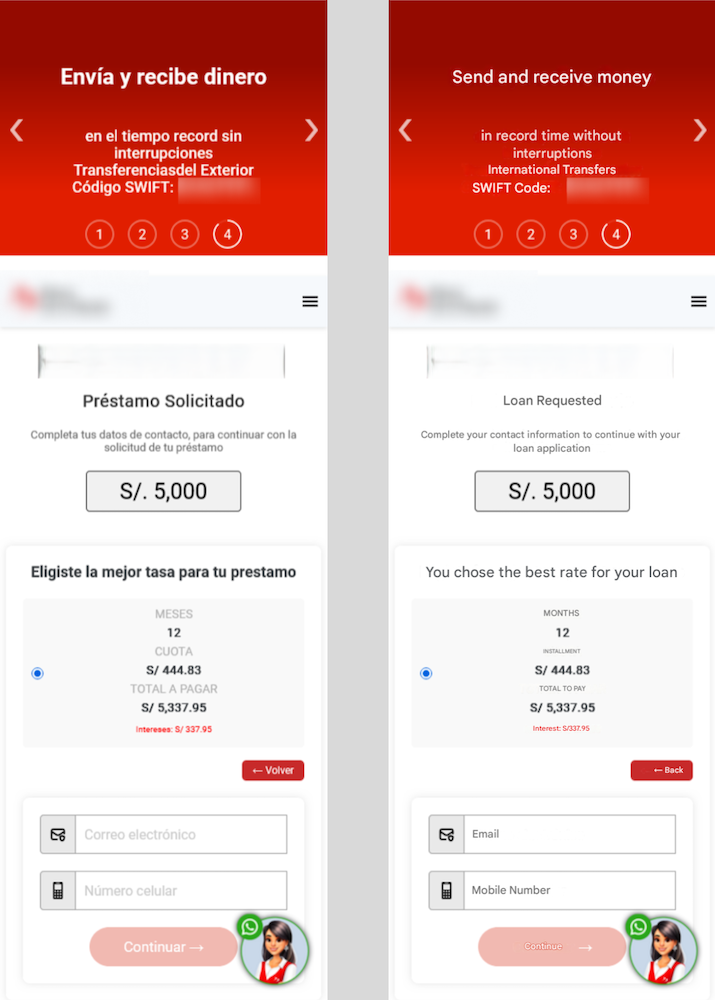

Successivamente, alle vittime viene presentata una serie di opzioni di prestito con importi e termini di rimborso variabili, incoraggiandole a scegliere quella che sembra una soluzione finanziaria su misura.

Figura 4: Dopo aver selezionato l'importo del prestito, le vittime devono inserire il proprio indirizzo e-mail e numero di telefono. Traduzione in inglese fornita.

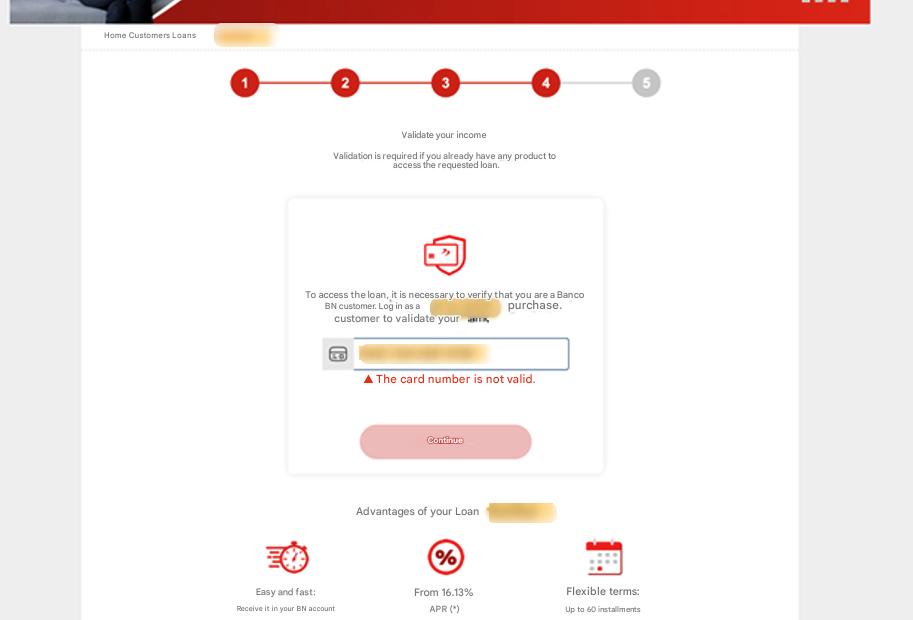

Il passo successivo consiste nel raccogliere i dati di contatto di base. Alle vittime viene chiesto di fornire il proprio indirizzo e-mail e numero di telefono. Mentre il campo dell'indirizzo e-mail non prevede una convalida rigorosa, il numero di telefono deve iniziare con una cifra specifica, aggiungendo un sottile livello di autenticità al phishing.

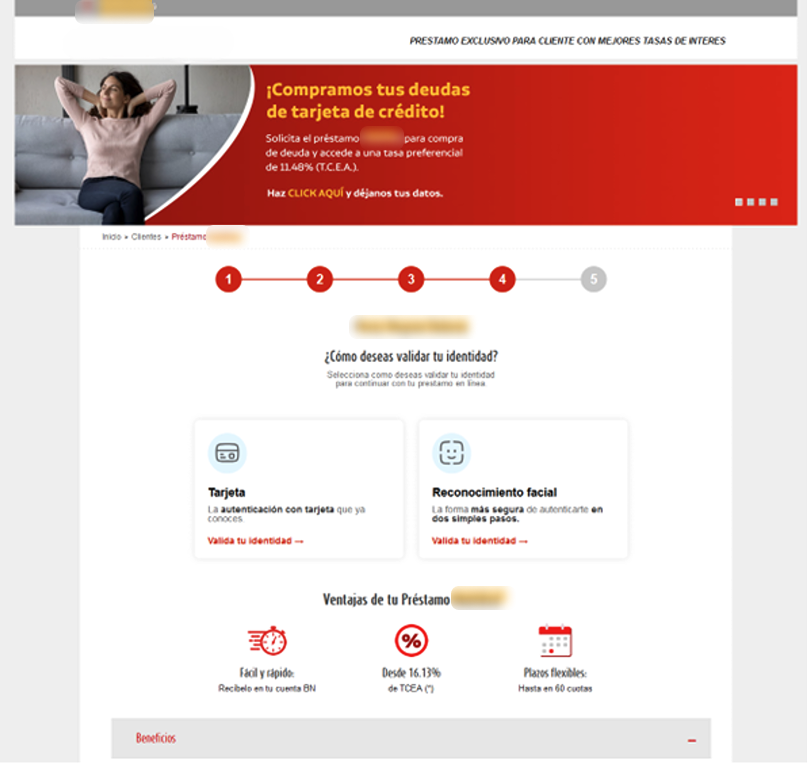

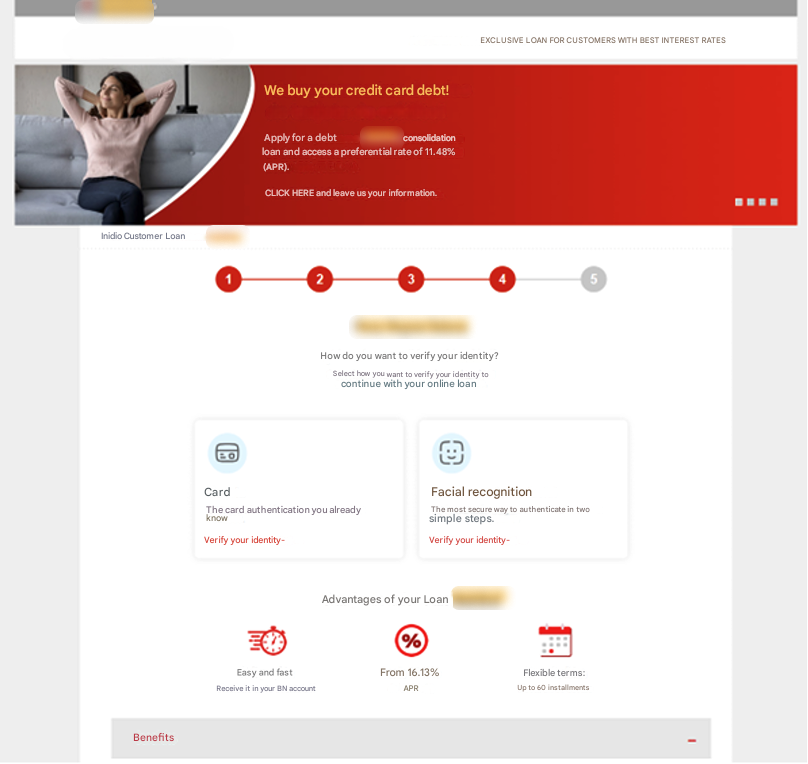

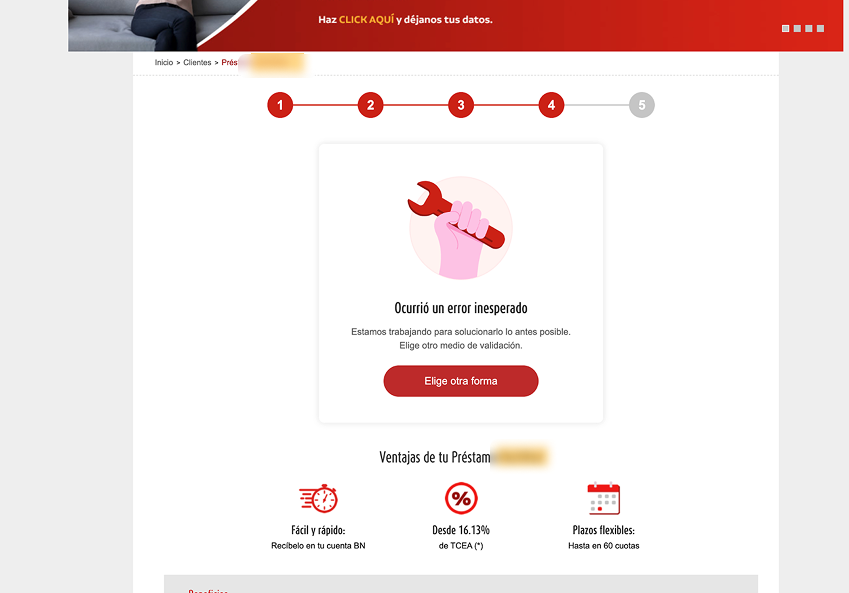

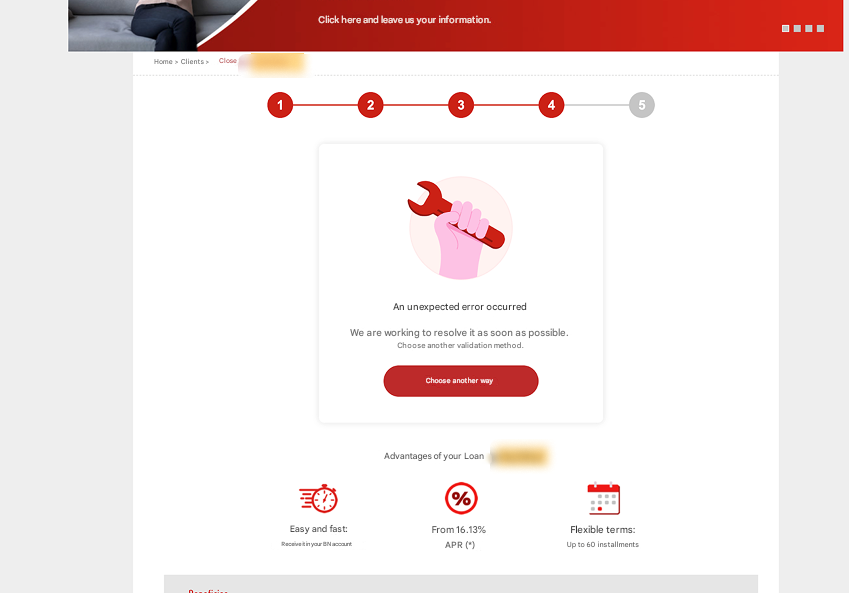

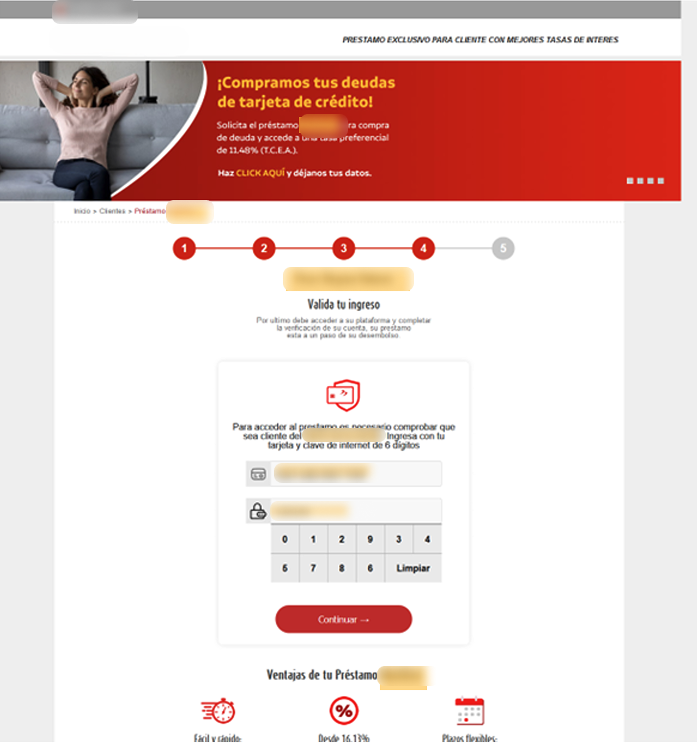

La trappola si stringe nella fase di verifica, dove vengono presentate due opzioni:riconoscimento facciale o inserimento dei dati della carta di credito. La funzione di riconoscimento facciale è intenzionalmente difettosa e restituisce sempre un errore per spingere la vittima a inserire invece i dati della propria carta.

In questo caso, il phishing diventa ancora più sofisticato. Il sistema verifica i dati della carta inseriti con l'algoritmo di Luhn, una semplice formula di checksum utilizzata per convalidare vari numeri di identificazione. È ampiamente utilizzato per verificare i numeri delle carte di credito. Se la carta non viene riconosciuta, alla vittima viene mostrato un messaggio di errore, interrompendo il processo. Ciò garantisce che i truffatori trattino esclusivamente carte autentiche e valide emesse dal marchio specifico che stanno prendendo di mira.

Una volta verificata la carta, alle vittime viene richiesto di inserire ulteriori dati sensibili, come la password dell'online banking e un codice PIN a 6 cifre. Questi nuovi dati vengono quindi collegati alle informazioni della carta trapelate, aumentando in modo significativo il valore delle credenziali sul mercato nero.

Una volta completata la procedura, alle vittime viene falsamente comunicato che la loro richiesta di prestito è in fase di revisione e che un rappresentante della banca le contatterà a breve. Per rafforzare la credibilità del phishing, le vittime vengono reindirizzate al sito web ufficiale della banca, senza rendersi minimamente conto di essere state appena truffate.

Oltre i confini: l'impronta della truffa in America Latina

In questo particolare schema di truffa, gli investigatori di Group-IB hanno identificato circa 370 domini unici progettati specificamente per impersonare istituti finanziari. Sebbene l'obiettivo principale di questa elaborata operazione sembri essere il Perù, con una significativa concentrazione di attività dannose dirette verso entità finanziarie all'interno del Paese, la minaccia non è limitata a una singola nazione.

Ulteriori analisi rivelano che la portata della truffa si estende ad altri paesi dell'America Latina. Anche marchi e istituzioni finanziarie di paesi come Colombia, El Salvador, Cile ed Ecuador sono stati presi di mira.

Nello specifico, i tentativi di furto d'identità osservati includono:

- Perù: In Perù sono stati imitati tre marchi finanziari distinti.

- Colombia: Un marchio finanziario in Colombia è stato preso di mira.

- El Salvador: Un marchio finanziario in El Salvador è stato preso di mira.

- Cile: Un marchio finanziario in Cile è stato preso di mira.

- Ecuador: Un marchio finanziario in Ecuador è stato preso di mira.

Ciò indica una strategia regionale più ampia adottata dai responsabili, volta a sfruttare le vulnerabilità di diversi mercati nella regione LATAM. La scoperta di un numero così elevato di domini unici dimostra la portata e la sofisticatezza di questa particolare operazione fraudolenta.

Figura 9: Le ricerche condotte dal Gruppo IB indicano che la campagna fraudolenta si è estesa in tutta l'America Latina.

Dietro le quinte: approfondimenti tecnici sul payload JavaScript

Un'analisi più approfondita dell'infrastruttura di phishing rivela un file JavaScript denominato librarypools.js, ospitato nella directory /temp/js/. Questo script svolge un ruolo centrale nella raccolta e nell'esfiltrazione dei dati e contiene diversi segnali di allarme che indicano un intento malevolo:

- Nomi delle funzioni offuscati: la classe Librarypools è composta da funzioni con nomi casuali o privi di significato come uyidshjdbvsd, fghdgnfdddv e sdfgsdfgsf. Questo offuscamento deliberato complica l'analisi ed è una caratteristica distintiva dei kit di phishing.

- Raccolta completa dei dati dei moduli: la funzione serialize() dello script raccoglie i dati inseriti dall'utente in tutti i campi standard dei moduli, inclusi nomi, password, indirizzi e-mail e credenziali di pagamento, e li prepara per l'esfiltrazione tramite chiamate fetch o XMLHttpRequest generate dinamicamente. I percorsi di invio sono costruiti utilizzando segmenti di percorso specifici per la sessione, rendendo più difficile il rilevamento da parte dei filtri statici.

- Convalida del numero di carta tramite algoritmo di Luhn: una funzione denominata sdfgsdfgsf() implementa il controllo di Luhn per verificare se un numero di carta inserito è potenzialmente valido. Ciò riduce il rumore per i truffatori e filtra i dati digitati in modo errato o falsi.

- Mappatura personalizzata dei percorsi e coerenza tematica: il metodo gegsdfgsh() mappa gli input numerici a temi di phishing in lingua spagnola, come "mi-prestamo-nacion", "dineroalinstante" e "reconocimiento-facial". Questi endpoint rafforzano l'illusione di legittimità e suggeriscono un backend modulare in grado di simulare più marchi o servizi di prestito.

- Logica di convalida condizionale: i validatori di input assicurano che campi come numeri di telefono e indirizzi e-mail siano conformi ai modelli previsti. Ciò rafforza la fiducia delle vittime e migliora la qualità dei dati raccolti.

Il posizionamento strategico di questo script in una sottodirectory temporanea (/temp/js/) e la sua architettura modulare indicano un'infrastruttura scalabile progettata per supportare più campagne con una riconfigurazione minima.

Conclusione

Le operazioni di phishing in Perù, in particolare quelle legate a false offerte di prestiti, dimostrano una crescente maturità tecnica. Combinando un'efficace ingegneria sociale con scripting dinamico, controlli sui database e codice offuscato, i truffatori sono in grado di massimizzare la credibilità delle loro campagne raccogliendo solo credenziali di alta qualità.

Questa convergenza tra manipolazione psicologica e precisione tecnica sottolinea l'importanza delle informazioni sulle minacce per comprendere le tattiche di truffa regionali e sviluppare contromisure significative.

Raccomandazioni

Per gli istituti finanziari:

- Investire in una formazione proattiva dei clienti per aiutare gli utenti a riconoscere i segnali di allarme delle offerte di prestito fraudolente.

- Rafforzate il monitoraggio dei rischi digitali attraverso servizi come Digital Risk Protection di Group-IB, che può aiutarvi ad agire rapidamente per smantellare i domini di phishing che si spacciano per il vostro marchio.

- Utilizza difese a più livelli, come l'autenticazione a più fattori e gli avvisi sulle transazioni, per proteggere i clienti anche in caso di compromissione delle credenziali.

- Condividi informazioni e best practice con colleghi e autorità di regolamentazione per stare al passo con i nuovi modelli di frode.

Per i consumatori:

- Ricorda: se un'offerta di prestito sembra troppo bella per essere vera, probabilmente lo è.

- Accedi ai servizi finanziari solo attraverso i canali bancari ufficiali: siti web, app o numeri di assistenza clienti verificati.

- Controlla sempre due volte l'URL prima di inserire dati personali o bancari.

- Non condividere mai dati sensibili come il tuo DNI, PIN o credenziali bancarie online a meno che tu non sia assolutamente sicuro di trovarti su una piattaforma legittima.

Per le autorità di regolamentazione e i responsabili politici:

- Promuovere la collaborazione regionale in America Latina per rispondere in modo più efficace alle campagne di frode transfrontaliere.

- Sostenere iniziative di sensibilizzazione che consentano ai cittadini di individuare ed evitare le truffe.

- Collaborare con le piattaforme digitali per responsabilizzare gli inserzionisti, garantendo che le campagne fraudolente vengano rapidamente rimosse.

Domande frequenti (FAQ)

Cosa sono le truffe sui prestiti?

Le truffe sui prestiti spesso prevedono l'uso di annunci promozionali falsi che si spacciano per istituti finanziari legittimi, come le banche. Le vittime vengono attirate con tassi di interesse allettanti su nuovi prestiti o offerte esclusive per estinguere prestiti esistenti con piani di rimborso molto flessibili.

In che modo la truffa influisce sulle vittime?

Lo scopo è quello di raccogliere informazioni finanziarie personali quali dati delle carte di credito e codici PIN, che vengono poi venduti sul mercato nero o utilizzati in altre campagne fraudolente.

Perché le truffe di social engineering funzionano?

I truffatori spesso creano un falso senso di urgenza, ad esempio con offerte limitate nel tempo o nella disponibilità, che spingono le vittime ad agire immediatamente. In combinazione con siti web dall'aspetto autentico di istituzioni locali affidabili, le vittime vengono indotte a un senso di familiarità, abbassando la guardia abbastanza da bypassare la normale diligenza e il normale controllo.

Quali sono le tecniche utilizzate dai truffatori nel settore dei prestiti?

- La campagna di truffa osservata in Perù e in America Latina utilizza tecniche di ingegneria sociale tramite annunci di phishing mirati sui social media.

- I ricercatori di Group-IB hanno identificato circa 370 domini unici progettati per impersonare istituti finanziari.

- Utilizzo di script e algoritmi avanzati per verificare la qualità dei dati prima della raccolta, aumentandone il valore sul mercato nero.

- Reindirizzamento ai siti web ufficiali per mascherare le attività fraudolente e ritardare il rilevamento da parte delle vittime.

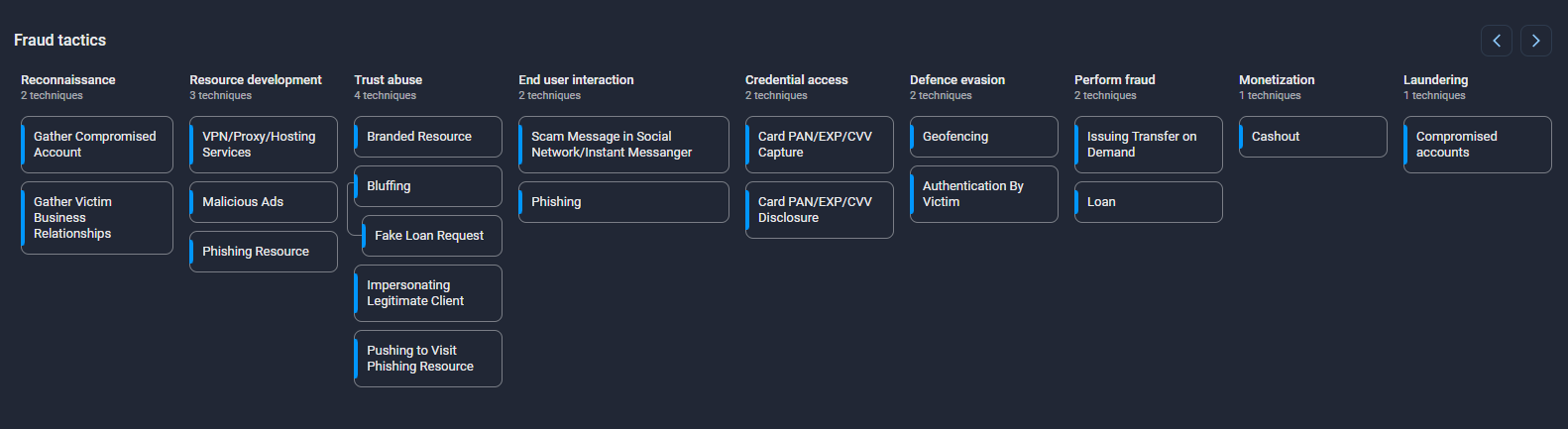

Matrice delle frodi del Gruppo IB

DISCLAIMER: Tutte le informazioni tecniche, comprese le analisi dei malware, gli indicatori di compromissione e i dettagli sull'infrastruttura forniti in questa pubblicazione, sono condivise esclusivamente a scopo di difesa della sicurezza informatica e di ricerca. Group-IB non approva né consente alcun uso non autorizzato o offensivo delle informazioni qui contenute. I dati e le conclusioni rappresentano la valutazione analitica di Group-IB basata sulle prove disponibili e hanno lo scopo di aiutare le organizzazioni a individuare, prevenire e rispondere alle minacce informatiche.

Group-IB declina espressamente ogni responsabilità per qualsiasi uso improprio delle informazioni fornite. Le organizzazioni e i lettori sono invitati a utilizzare queste informazioni in modo responsabile e nel rispetto di tutte le leggi e i regolamenti applicabili.

Questo blog può fare riferimento a servizi di terze parti legittimi, come piattaforme di social media e altri, esclusivamente per illustrare casi in cui gli autori delle minacce hanno abusato o utilizzato in modo improprio tali piattaforme.