Get 24/7 incident response assistance from our global team

- APAC: +65 3159 4398

- EU & NA: +31 20 890 55 59

- MEA: +971 4 540 6400

- LATAM: +56 2 275 473 79

Get 24/7 incident response assistance from our global team

Please review the following rules before submitting your application:

1. Our main objective is to foster a community of like-minded individuals dedicated to combatting cybercrime and who have never engaged in Blackhat activities.

2. All applications must include research or a research draft. You can find content criteria in the blog. Please provide a link to your research or research draft using the form below.

Conclusiones del informe «Tendencias en delitos de alta tecnología 2026» de Group-IB.

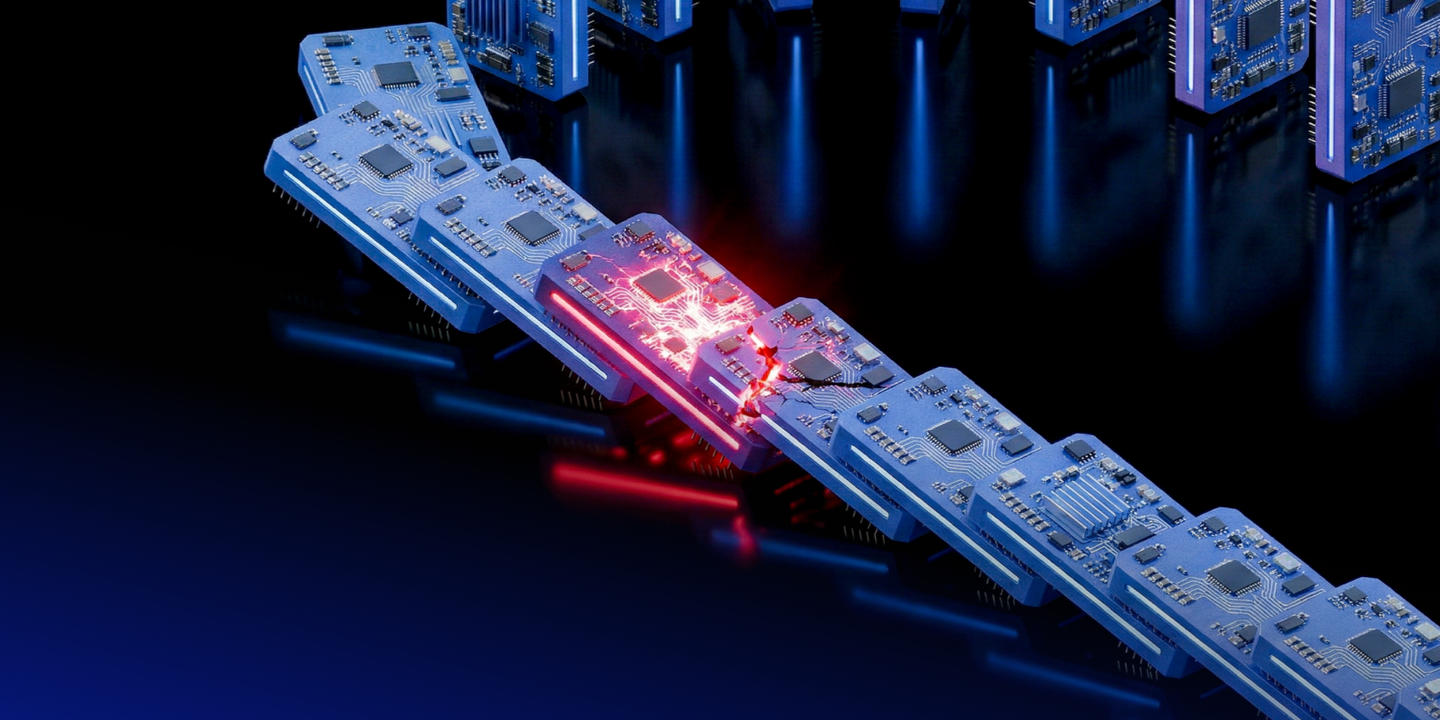

Los ataques a la cadena de suministro se han convertido en la fuerza determinante del panorama actual de las ciberamenazas. En lugar de atacar directamente a las organizaciones, los atacantes aprovechan los proveedores de confianza, las plataformas SaaS, las dependencias de código abierto y las integraciones OAuth para obtener un acceso heredado que se extiende silenciosamente por todo el ecosistema.

Lo que parecen ser incidentes aislados, como el phishing, el ransomware, las violaciones de datos y el malware, son etapas cada vez más interconectadas de un único modelo de ataque impulsado por la cadena de suministro. Los tokens, las claves API y las cuentas de servicio robadas permiten a los actores maliciosos moverse lateralmente por entornos de confianza mientras se mezclan con los usuarios legítimos.

En este seminario web, trataremos los siguientes temas

Únase a nosotros para comprender cómo romper el efecto dominó antes de que se propague.